Le protocole Syslog, acronyme de System Logging, est un mécanisme standardisé de journalisation des événements système au sein des systèmes informatiques. Il joue un rôle crucial dans la surveillance et la gestion des réseaux, permettant la collecte, le transport et l’analyse des messages de journalisation générés par les divers composants d’un système informatique. L’objectif premier de Syslog est de fournir une méthode centralisée et normalisée pour enregistrer les activités, les erreurs et autres événements significatifs au sein d’un réseau informatique.

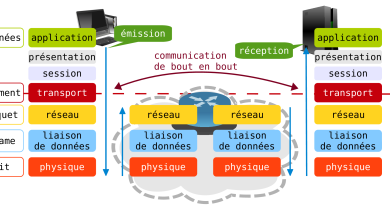

Le protocole Syslog repose sur un modèle client-serveur, où les entités générant des journaux, appelées émetteurs (ou syslog clients), envoient des messages à un serveur centralisé, connu sous le nom de collecteur Syslog. Ce serveur peut être dédié à la réception des journaux, à leur stockage, à leur analyse ou à une combinaison de ces tâches. La communication entre les émetteurs et le collecteur se fait généralement via le protocole de transport standard User Datagram Protocol (UDP) bien que le Transmission Control Protocol (TCP) puisse également être utilisé pour une livraison plus fiable des messages.

Les messages Syslog sont structurés selon un format défini, facilitant ainsi leur interprétation et leur traitement. Chaque message est composé de plusieurs éléments, tels que la priorité, la date et l’heure, le nom de l’émetteur (ou de la source), et le contenu du message proprement dit. La priorité permet de classer les messages en fonction de leur gravité, allant de « emergency » (urgence) à « debug » (débogage), offrant ainsi une hiérarchie pour identifier rapidement l’importance des événements enregistrés.

Le format typique d’un message Syslog est le suivant :

php<PRI>DATE HEURE ÉMETTEUR: MESSAGE

DATE: La date à laquelle le message a été généré.HEURE: L’heure à laquelle le message a été généré.ÉMETTEUR: Le nom de l’émetteur du message, généralement le nom de l’appareil ou du service qui génère le journal.MESSAGE: Le contenu du message proprement dit, détaillant l’événement ou l’activité.

L’utilisation de Syslog présente plusieurs avantages dans le contexte de la gestion des réseaux. Tout d’abord, la centralisation des journaux simplifie la surveillance en fournissant une vue consolidée des activités du système. Cela facilite le suivi des événements critiques, des erreurs ou des comportements inhabituels. De plus, la normalisation des messages facilite l’interopérabilité entre différents systèmes et dispositifs, permettant ainsi une gestion unifiée des journaux au sein de l’environnement informatique.

Les applications de Syslog s’étendent à plusieurs domaines, notamment la sécurité informatique, la gestion des performances, la détection des incidents, la conformité réglementaire, et bien plus encore. En matière de sécurité, l’analyse des journaux Syslog peut aider à détecter des activités suspectes, des tentatives d’intrusion, ou des violations de politique de sécurité. Dans le contexte de la gestion des performances, Syslog permet de suivre les performances des applications et des services, identifiant les goulots d’étranglement et les problèmes de latence.

Les configurations Syslog peuvent être adaptées en fonction des besoins spécifiques de chaque système. Les administrateurs réseau ont la flexibilité de définir quels événements doivent être journalisés, comment les messages doivent être traités, et où ils doivent être stockés. Cette adaptabilité contribue à une gestion efficace des journaux, en minimisant le bruit informatif et en se concentrant sur les informations pertinentes.

Il est également à noter que le protocole Syslog a évolué au fil du temps, avec plusieurs versions introduisant des améliorations et des fonctionnalités supplémentaires. La dernière version standardisée est Syslog-NG (Next Generation), qui inclut des fonctionnalités avancées telles que le chiffrement des messages et la prise en charge du protocole IPv6.

En conclusion, le protocole Syslog demeure un élément essentiel de l’infrastructure informatique, fournissant une méthode robuste et normalisée pour la journalisation des événements système. Son utilisation étendue dans la surveillance des réseaux, la sécurité informatique, et la gestion des performances en fait un outil incontournable pour les administrateurs réseau cherchant à maintenir la stabilité, la sécurité et la performance de leurs systèmes.

Plus de connaissances

Pour approfondir notre compréhension du protocole Syslog et de son rôle critique dans la gestion des systèmes informatiques, examinons de plus près certains aspects spécifiques, tels que les installations, les configurations avancées, et les meilleures pratiques associées à son déploiement.

1. Installations et Configurations:

Le processus d’installation de Syslog peut varier en fonction du système d’exploitation utilisé. Sur de nombreux systèmes basés sur Unix, Linux, ou dérivés, le démon Syslog (syslogd) est souvent préinstallé. Sur d’autres systèmes, son installation peut nécessiter l’utilisation de gestionnaires de paquets spécifiques. Une fois installé, le démon Syslog est généralement configuré dans le fichier /etc/syslog.conf sur les systèmes de type Unix.

La configuration de Syslog est hautement personnalisable. Les administrateurs peuvent spécifier où les journaux doivent être stockés, comment ils doivent être formatés, et quels événements doivent être journalisés. Les installations plus modernes peuvent utiliser des outils de configuration graphique ou des systèmes de gestion centralisée pour simplifier cette tâche.

2. Niveaux de Sévérité Syslog:

Les niveaux de sévérité Syslog, également connus sous le nom de priorités, déterminent l’importance des messages. Ils sont énumérés de manière croissante de l’urgence maximale à la sévérité minimale. Les huit niveaux standard sont les suivants :

emergency(urgence)alert(alerte)critical(critique)error(erreur)warning(avertissement)notice(notice)info(information)debug(débogage)

En attribuant une priorité à chaque message, les administrateurs peuvent hiérarchiser les événements en fonction de leur gravité, facilitant ainsi l’identification des problèmes critiques.

3. Utilisation en Sécurité Informatique:

En matière de sécurité informatique, Syslog joue un rôle vital dans la détection des incidents et la réponse aux incidents. Les événements liés à la sécurité, tels que les tentatives d’intrusion, les violations de politique, et les anomalies de comportement, sont enregistrés par le biais de messages Syslog. Les systèmes de détection d’intrusion (IDS) et les systèmes de prévention d’intrusion (IPS) peuvent exploiter ces journaux pour identifier les activités suspectes et prendre des mesures appropriées.

La sécurisation des messages Syslog peut être renforcée en utilisant des fonctionnalités telles que le chiffrement des communications entre les émetteurs et les collecteurs. Cela garantit que les informations sensibles ne sont pas exposées pendant le transport.

4. Centralisation et Stockage des Journaux:

Un aspect essentiel de Syslog est la centralisation des journaux. Centraliser les messages sur un serveur dédié permet une gestion plus efficace des journaux, offrant une vue consolidée de l’ensemble de l’infrastructure. Cela simplifie la tâche de suivi des événements, de recherche de problèmes, et de génération de rapports.

Les solutions modernes de gestion des journaux, telles que ELK Stack (Elasticsearch, Logstash, Kibana) ou Splunk, facilitent non seulement la centralisation mais offrent également des fonctionnalités avancées d’analyse et de recherche. Ces outils permettent aux administrateurs de filtrer, d’indexer et d’analyser efficacement de vastes ensembles de données de journal.

5. Pratiques Recommandées:

Pour maximiser l’efficacité de Syslog, certaines pratiques recommandées peuvent être suivies. Il est recommandé de limiter la quantité de données non essentielles enregistrées pour éviter le surpeuplement des journaux. De plus, l’utilisation de la journalisation à distance via le réseau nécessite des mesures de sécurité adéquates pour prévenir tout accès non autorisé aux journaux.

La documentation détaillée des configurations et l’établissement de politiques claires quant à ce qui doit être journalisé et comment sont également des pratiques cruciales. Enfin, la surveillance régulière des journaux, couplée à une gestion proactive des incidents détectés, est essentielle pour garantir la stabilité et la sécurité du système.

En conclusion, le protocole Syslog représente bien plus qu’un simple mécanisme de journalisation des événements. Il constitue une pièce maîtresse de l’infrastructure informatique, permettant une gestion efficace des journaux, une surveillance proactive des réseaux, et une réponse appropriée aux incidents de sécurité. Son évolutivité et sa flexibilité en font un outil incontournable pour les administrateurs réseau cherchant à maintenir l’intégrité et la sécurité de leurs systèmes informatiques.