Les fichiers et leur utilisation jouent un rôle crucial dans la protection des sites web. En comprenant les différentes autorisations et méthodes d’utilisation des fichiers, les propriétaires de sites peuvent renforcer la sécurité de leurs plateformes en ligne. Voici un aperçu approfondi des différentes autorisations de fichiers et de leur utilisation pour protéger les sites web :

-

Permissions de fichiers sur le serveur web :

Les permissions de fichiers déterminent qui peut lire, écrire et exécuter un fichier sur un serveur web. Ces permissions sont généralement définies en utilisant le système de contrôle d’accès UNIX (ACLU) qui attribue des droits à trois catégories d’utilisateurs : propriétaire du fichier, groupe du fichier et autres utilisateurs. Les permissions les plus courantes sont :

« Link To Share » est votre plateforme de marketing tout-en-un, idéale pour guider votre audience vers tout ce que vous offrez, de manière simple et professionnelle. • Des pages de profil (Bio) modernes et personnalisables • Raccourcissez vos liens grâce à des analyses avancées • Générez des codes QR interactifs à l’image de votre marque • Hébergez des sites statiques et gérez votre code • Des outils web variés pour stimuler votre activité - Lecture (r) : autorise la lecture du contenu du fichier.

- Écriture (w) : autorise la modification du contenu du fichier.

- Exécution (x) : autorise l’exécution du fichier si c’est un script ou un exécutable.

-

Protection des fichiers de configuration :

Les fichiers de configuration, tels que ceux utilisés par les serveurs web (comme Apache ou Nginx), les bases de données et les applications, contiennent souvent des informations sensibles telles que des mots de passe et des clés d’API. Pour protéger ces fichiers, il est essentiel de limiter l’accès en définissant des permissions strictes. En outre, il est recommandé de chiffrer les données sensibles stockées dans ces fichiers et de limiter leur accès uniquement aux utilisateurs autorisés. -

Validation et filtrage des fichiers téléchargés :

Les sites web qui permettent aux utilisateurs de télécharger des fichiers, tels que des images, des documents ou des fichiers multimédias, doivent mettre en place des mécanismes de validation et de filtrage pour éviter les attaques par injection de fichiers malveillants. Cela peut inclure la vérification des types de fichiers autorisés, la taille maximale des fichiers, la désinfection des noms de fichiers pour éviter les attaques de script intersites (XSS) et l’analyse antivirus des fichiers téléchargés. -

Utilisation de serveurs sécurisés (HTTPS) :

Les sites web devraient toujours être accessibles via HTTPS, qui utilise le protocole SSL/TLS pour crypter les données échangées entre le navigateur de l’utilisateur et le serveur web. En configurant correctement SSL/TLS, les propriétaires de sites peuvent protéger les données sensibles, telles que les informations d’identification des utilisateurs et les données de paiement, contre les interceptions et les attaques de type « homme du milieu ». -

Mises à jour régulières des logiciels et des plugins :

Les vulnérabilités dans les logiciels et les plugins utilisés sur un site web peuvent être exploitées par des attaquants pour compromettre la sécurité du site. Il est donc crucial de maintenir à jour tous les logiciels, y compris le système d’exploitation du serveur, le serveur web, les bases de données et les applications tierces. Les mises à jour régulières permettent de corriger les failles de sécurité connues et de renforcer la protection du site contre les attaques. -

Utilisation de pare-feu d’application Web (WAF) :

Les pare-feu d’application Web sont des dispositifs de sécurité qui filtrent, surveillent et bloquent le trafic HTTP/HTTPS malveillant vers un site web. Ils peuvent détecter et bloquer une variété d’attaques, telles que les injections SQL, les attaques de type Cross-Site Scripting (XSS) et les tentatives d’exploitation de vulnérabilités connues. En déployant un WAF sur leur infrastructure, les propriétaires de sites peuvent renforcer la sécurité de leurs applications web et protéger leurs données sensibles. -

Surveillance du journal d’audit :

La surveillance du journal d’audit du serveur web permet de détecter les activités suspectes et les tentatives d’exploitation. En examinant régulièrement les journaux d’audit, les administrateurs système peuvent repérer les signes d’une intrusion potentielle, tels que des tentatives de connexion infructueuses, des scans de ports et des accès non autorisés aux fichiers sensibles. Cela leur permet de réagir rapidement pour prévenir les violations de sécurité et protéger l’intégrité du site web.

En résumé, les fichiers et leur utilisation jouent un rôle crucial dans la protection des sites web contre les menaces en ligne. En comprenant les différentes autorisations de fichiers, en mettant en œuvre des pratiques de sécurité telles que la validation des fichiers téléchargés et l’utilisation de pare-feu d’application Web, et en maintenant à jour les logiciels et les plugins, les propriétaires de sites peuvent renforcer la sécurité de leurs plateformes en ligne et protéger les données sensibles de leurs utilisateurs.

Plus de connaissances

Bien sûr, plongeons encore plus profondément dans le sujet de la gestion des fichiers et de leur utilisation pour protéger les sites web :

-

Utilisation de mécanismes de contrôle d’accès :

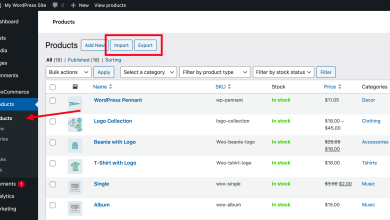

En plus des permissions de fichiers, les sites web peuvent mettre en place des mécanismes de contrôle d’accès pour restreindre l’accès aux ressources sensibles. Cela peut être réalisé en utilisant des fichiers de configuration tels que .htaccess pour Apache ou en implémentant des contrôles d’accès au niveau de l’application. Par exemple, les systèmes de gestion de contenu (CMS) comme WordPress offrent des fonctionnalités de gestion des utilisateurs et des rôles qui permettent aux administrateurs de définir précisément les autorisations pour chaque utilisateur ou groupe d’utilisateurs. -

Chiffrement des données sensibles :

Pour protéger les données sensibles stockées sur un serveur web, il est recommandé d’utiliser le chiffrement. Le chiffrement des données sensibles telles que les informations d’identification des utilisateurs, les données de paiement et les communications entre le serveur web et la base de données contribue à prévenir les fuites de données en cas de violation de sécurité. Des technologies telles que SSL/TLS pour le trafic web et le chiffrement de base de données pour les données stockées offrent une couche supplémentaire de protection. -

Gestion des fichiers de session :

Les sessions utilisateur sur les sites web nécessitent souvent le stockage de données temporaires sur le serveur, telles que les informations d’authentification et les préférences de l’utilisateur. Pour protéger ces données, il est crucial de mettre en œuvre des mécanismes de gestion des sessions sécurisés. Cela peut inclure la définition de délais d’expiration pour les sessions inactives, le stockage sécurisé des jetons d’authentification et l’utilisation de techniques telles que le chiffrement pour sécuriser les données de session en transit et au repos. -

Surveillance de l’intégrité des fichiers :

La surveillance de l’intégrité des fichiers est une pratique de sécurité essentielle qui implique de vérifier régulièrement l’état et l’intégrité des fichiers système et des applications sur un serveur web. Cela permet de détecter les modifications non autorisées apportées aux fichiers système, telles que l’insertion de code malveillant ou la modification de fichiers de configuration critiques. Les outils de surveillance de l’intégrité des fichiers peuvent comparer les empreintes numériques des fichiers avec des valeurs de référence pour identifier les anomalies potentielles et les signes d’intrusion. -

Sécurisation des téléversements de fichiers :

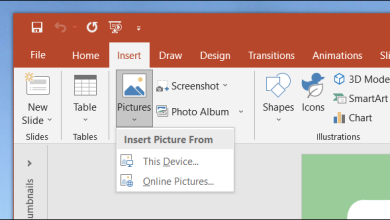

Les sites web qui permettent aux utilisateurs de téléverser des fichiers doivent prendre des mesures spécifiques pour sécuriser cette fonctionnalité. Cela comprend la validation approfondie des fichiers téléchargés pour détecter les scripts malveillants et les logiciels malveillants, la limitation des types de fichiers autorisés, la mise en place de quotas de taille pour éviter les téléversements excessivement volumineux et l’isolation des fichiers téléchargés dans un répertoire séparé avec des permissions strictes. -

Formation et sensibilisation à la sécurité :

Enfin, une partie essentielle de la protection d’un site web consiste à sensibiliser et à former les administrateurs système, les développeurs et les utilisateurs finaux aux meilleures pratiques de sécurité. Cela comprend la sensibilisation aux menaces en ligne, la formation à la gestion des mots de passe et à l’identification des tentatives d’hameçonnage, ainsi que l’éducation sur l’importance de maintenir à jour les logiciels et de signaler les activités suspectes. Une culture de la sécurité forte et bien informée est un élément clé de la défense contre les attaques en ligne.

En résumé, la protection des sites web contre les menaces en ligne nécessite une approche multifacette qui intègre des pratiques de sécurité robustes à tous les niveaux de l’infrastructure et de l’application. En utilisant efficacement les fichiers et en mettant en œuvre des stratégies telles que le contrôle d’accès, le chiffrement des données sensibles, la gestion des sessions, la surveillance de l’intégrité des fichiers et la sensibilisation à la sécurité, les propriétaires de sites web peuvent renforcer la sécurité de leurs plateformes en ligne et protéger les données de leurs utilisateurs.