Une compréhension approfondie des réseaux privés virtuels (VPN) nécessite l’exploration de divers aspects, tels que leurs types, composants, applications et les mécanismes sous-jacents garantissant la transmission et la protection des données au sein de ces réseaux sécurisés. Les VPN sont des outils cruciaux dans le paysage numérique contemporain, assurant la confidentialité, la sécurité et l’anonymat des données lors de leur transfert sur Internet.

Les types de VPN peuvent être classés en deux catégories principales : les VPN d’accès distant et les VPN d’accès site à site. Les VPN d’accès distant permettent aux utilisateurs individuels de se connecter à un réseau privé depuis un emplacement distant, créant ainsi un tunnel sécurisé à travers Internet. D’autre part, les VPN d’accès site à site relient des réseaux physiquement distincts, créant un lien sécurisé entre eux. Ces deux types de VPN assurent des niveaux de sécurité adaptés aux besoins spécifiques des utilisateurs.

Quant aux composants d’un VPN, ils incluent des éléments tels que les protocoles, les tunnels, les passerelles et les serveurs. Les protocoles, tels que le protocole de tunneling Point-to-Point (PPTP), le Layer Two Tunneling Protocol (L2TP) et l’Internet Protocol Security (IPsec), déterminent les règles et les méthodes de communication au sein du VPN. Les tunnels, qui peuvent être de nature sécurisée, comme les tunnels IPsec, ou non sécurisée, comme les tunnels GRE (Generic Routing Encapsulation), permettent le transfert de données de manière sécurisée à travers Internet. Les passerelles, agissant comme des points d’entrée et de sortie du VPN, sont responsables de l’authentification et de la sécurité des connexions. Enfin, les serveurs VPN, qui peuvent être déployés à divers endroits, facilitent la connexion des utilisateurs au réseau privé.

L’application des VPN est diversifiée, couvrant des domaines tels que la protection de la vie privée en ligne, l’accès sécurisé aux réseaux d’entreprise, la contournement des restrictions géographiques et la sécurité des connexions Wi-Fi publiques. Dans le contexte de la protection de la vie privée, les VPN chiffrent les données, empêchant ainsi les tiers non autorisés de les intercepter. L’accès sécurisé aux réseaux d’entreprise permet aux employés de se connecter de manière sécurisée à distance, assurant ainsi la confidentialité des informations sensibles. Pour contourner les restrictions géographiques, les VPN peuvent attribuer une adresse IP d’un emplacement spécifique, permettant ainsi l’accès à des contenus généralement restreints dans une région donnée. Enfin, les VPN sont également utilisés pour sécuriser les connexions Wi-Fi publiques, qui sont souvent vulnérables aux attaques.

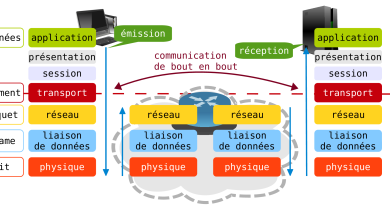

La transmission et la protection des données au sein d’un VPN reposent sur plusieurs mécanismes sophistiqués. Le processus commence par l’établissement d’une connexion sécurisée entre l’utilisateur et le serveur VPN, créant ainsi un tunnel crypté. Les protocoles de tunneling, tels que le protocole IPsec, garantissent une communication sécurisée en chiffrant les données avant leur transmission à travers le tunnel. Cela empêche toute interception ou modification non autorisée des données pendant leur transfert sur Internet.

Le processus d’authentification joue également un rôle crucial dans la protection des données au sein d’un VPN. Les utilisateurs doivent s’authentifier avant d’établir une connexion, généralement en utilisant des identifiants et des mots de passe. Certains VPN intègrent également des mécanismes d’authentification à deux facteurs pour renforcer la sécurité. Cette étape garantit que seuls les utilisateurs autorisés peuvent accéder au réseau privé.

Par ailleurs, les VPN offrent souvent des fonctionnalités telles que la confidentialité des adresses IP et la fonction Kill Switch. La confidentialité des adresses IP permet de masquer l’adresse IP réelle de l’utilisateur en attribuant une adresse IP du serveur VPN, renforçant ainsi l’anonymat en ligne. La fonction Kill Switch, quant à elle, coupe automatiquement la connexion Internet en cas de défaillance du VPN, évitant ainsi toute exposition involontaire des données.

En résumé, les réseaux privés virtuels (VPN) représentent un élément essentiel de la sphère numérique contemporaine, fournissant des moyens sophistiqués de sécuriser la transmission des données sur Internet. Leur diversité de types, de composants et d’applications les positionne comme des outils polyvalents, adaptés à divers besoins, que ce soit pour la protection de la vie privée, l’accès sécurisé aux réseaux d’entreprise, la contournement des restrictions géographiques ou la sécurisation des connexions Wi-Fi publiques. Les mécanismes sous-jacents, tels que les protocoles de tunneling, l’authentification et les fonctionnalités avancées, garantissent une sécurité optimale des données lors de leur transit au sein de ces réseaux sécurisés.

Plus de connaissances

Explorons de manière plus approfondie les éléments clés associés aux réseaux privés virtuels (VPN), en nous penchant sur les différents protocoles de tunneling, les considérations de sécurité avancées, et les implications juridiques et éthiques liées à l’utilisation des VPN.

Les protocoles de tunneling jouent un rôle central dans l’architecture des VPN, définissant les règles et les méthodes selon lesquelles les données sont encapsulées, transmises et désencapsulées lors de leur transit à travers le réseau. Parmi les protocoles les plus couramment utilisés, le Point-to-Point Tunneling Protocol (PPTP) offre une connexion rapide, bien que moins sécurisée en raison de la faiblesse de son cryptage. Le Layer Two Tunneling Protocol (L2TP) est souvent utilisé en conjonction avec IPsec, combinant ainsi la sécurité de ce dernier avec la simplicité de L2TP. L’Internet Protocol Security (IPsec), quant à lui, assure une sécurité robuste en chiffrant les données au niveau du paquet IP, offrant ainsi une protection accrue.

Il convient également de mentionner le protocole OpenVPN, considéré comme l’un des plus sûrs et polyvalents. OpenVPN utilise une combinaison de protocoles SSL/TLS pour le contrôle d’accès et le cryptage, ce qui en fait une option privilégiée pour ceux soucieux de la sécurité de leurs données. Sa capacité à fonctionner sur différents ports et à être compatible avec divers systèmes d’exploitation en fait une solution flexible.

En termes de sécurité avancée, les VPN intègrent souvent des fonctionnalités telles que la gestion des clés, les pare-feu, et la détection d’intrusion. La gestion des clés est cruciale pour garantir un échange sécurisé des clés de chiffrement entre les utilisateurs et le serveur VPN. Les pare-feu, tant au niveau du client que du serveur, filtrent le trafic pour empêcher toute activité malveillante et renforcent la sécurité du réseau. La détection d’intrusion identifie et répond aux tentatives non autorisées d’accès au réseau, garantissant ainsi une protection constante contre les menaces potentielles.

Cependant, malgré les avantages des VPN en matière de sécurité, des considérations éthiques et légales subsistent. Certains services VPN peuvent enregistrer les activités en ligne de leurs utilisateurs, suscitant ainsi des préoccupations quant à la confidentialité. Certains pays imposent des restrictions strictes sur l’utilisation des VPN, invoquant des préoccupations de sécurité nationale. Il est donc impératif pour les utilisateurs de choisir des services VPN réputés et de prendre connaissance des lois locales régissant leur utilisation.

En outre, il est essentiel de comprendre que l’utilisation de VPN n’est pas une panacée pour toutes les menaces en ligne. Bien que les VPN renforcent la sécurité et la confidentialité, d’autres mesures telles que l’utilisation de logiciels antivirus, la mise à jour régulière des systèmes d’exploitation et la sensibilisation à la sécurité en ligne restent tout aussi importantes.

Les implications juridiques des VPN varient selon les régions du monde. Certains pays imposent des restrictions strictes sur l’utilisation des VPN, tandis que d’autres les considèrent comme des outils légitimes de protection de la vie privée. Il est recommandé aux utilisateurs de se familiariser avec les lois locales avant d’adopter un service VPN pour éviter toute conséquence juridique indésirable.

En conclusion, les réseaux privés virtuels (VPN) sont des outils cruciaux dans le monde numérique actuel, offrant une sécurité, une confidentialité et un anonymat accrus lors de la transmission des données sur Internet. Les protocoles de tunneling, les considérations de sécurité avancées et les aspects juridiques et éthiques doivent être pris en compte pour une utilisation optimale des VPN. Bien que ces outils soient précieux, il est important de les considérer comme un élément d’une stratégie de sécurité globale, associée à d’autres mesures pour garantir une protection complète contre les menaces en ligne.