Pour renforcer la sécurité des applications Django dans un environnement de production, plusieurs mesures peuvent être prises afin de protéger les données et les utilisateurs contre les menaces potentielles. Voici quelques bonnes pratiques à suivre pour améliorer la sécurité des applications Django :

-

Mises à jour régulières : Assurez-vous que vous utilisez toujours la dernière version de Django ainsi que des bibliothèques tierces. Les mises à jour contiennent souvent des correctifs de sécurité cruciaux pour combler les failles potentielles.

« Link To Share » est votre plateforme de marketing tout-en-un, idéale pour guider votre audience vers tout ce que vous offrez, de manière simple et professionnelle. • Des pages de profil (Bio) modernes et personnalisables • Raccourcissez vos liens grâce à des analyses avancées • Générez des codes QR interactifs à l’image de votre marque • Hébergez des sites statiques et gérez votre code • Des outils web variés pour stimuler votre activité -

Configuration sécurisée de Django : Utilisez des paramètres de configuration sécurisés dans votre fichier

settings.py. Cela comprend notamment la désactivation du mode de débogage (DEBUG = False), la gestion des clés secrètes de manière sécurisée, et la spécification des paramètres CSP (Content Security Policy) pour limiter les risques liés aux attaques XSS. -

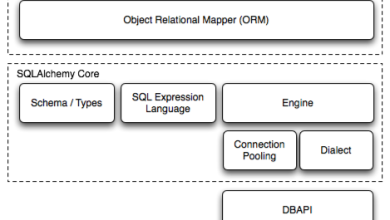

Protection contre les injections SQL : Utilisez les requêtes paramétrées ou les ORM de Django pour interagir avec la base de données. Évitez d’utiliser des requêtes SQL brutes qui pourraient être vulnérables aux injections SQL.

-

Authentification et autorisation robustes : Utilisez le système d’authentification intégré de Django ou des bibliothèques d’authentification tierces réputées pour gérer les processus d’authentification et d’autorisation. Assurez-vous de mettre en œuvre des politiques de mots de passe solides et des mécanismes de gestion de session sécurisés.

-

Protection contre les attaques par force brute : Mettez en place des mesures de protection contre les attaques par force brute, telles que des verrouillages de compte après un nombre spécifique de tentatives de connexion infructueuses.

-

Validation des entrées utilisateur : Toujours valider et nettoyer les entrées utilisateur pour éviter les attaques XSS (Cross-Site Scripting) et CSRF (Cross-Site Request Forgery). Utilisez les fonctionnalités de validation intégrées à Django ou des bibliothèques externes pour valider les données entrantes.

-

Utilisation de HTTPS : Configurez votre serveur pour utiliser HTTPS afin de chiffrer les données échangées entre le navigateur de l’utilisateur et votre serveur Django. Cela garantit que les informations sensibles, telles que les noms d’utilisateur et les mots de passe, ne sont pas interceptées par des tiers malveillants.

-

Gestion des sessions sécurisées : Utilisez des sessions sécurisées en configurant correctement les options de session dans Django pour éviter les attaques de session et le vol de cookies.

-

Protection contre les dénis de service : Mettez en place des mesures pour limiter l’impact des attaques par déni de service (DoS) ou par déni de service distribué (DDoS), telles que l’utilisation de pare-feu, des services de mitigation de DDos, et la mise en cache des pages pour réduire la charge sur le serveur.

-

Audit et surveillance des journaux : Surveillez et enregistrez les activités suspectes dans les journaux d’application pour détecter les tentatives d’intrusion et les comportements anormaux.

En suivant ces pratiques de sécurité recommandées, vous pouvez renforcer la sécurité de vos applications Django et réduire les risques d’exploitation par des attaquants malveillants. Il est également important de rester à jour sur les dernières tendances en matière de sécurité et de participer activement à la communauté Django pour bénéficier des meilleures pratiques et des conseils de sécurité les plus récents.

Plus de connaissances

Bien sûr, approfondissons davantage chaque point pour vous fournir une compréhension plus détaillée des meilleures pratiques de sécurité pour les applications Django en environnement de production :

-

Mises à jour régulières : Les mises à jour de Django et des bibliothèques tierces sont cruciales pour garantir que votre application est protégée contre les vulnérabilités connues. Les correctifs de sécurité sont souvent publiés pour résoudre des problèmes potentiels tels que les injections SQL, les failles XSS et d’autres vulnérabilités de sécurité.

-

Configuration sécurisée de Django : En plus de désactiver le mode de débogage dans les paramètres Django (

DEBUG = False), assurez-vous de stocker vos clés secrètes de manière sécurisée, en les gardant hors de votre code source et en utilisant des méthodes telles que des variables d’environnement ou des fichiers de configuration externes non suivis par les systèmes de contrôle de version. De plus, la configuration d’une politique CSP stricte peut aider à prévenir les attaques XSS en limitant les sources autorisées de contenu. -

Protection contre les injections SQL : En utilisant les requêtes paramétrées fournies par l’ORM Django ou en utilisant les méthodes de filtrage et d’échappement appropriées, vous pouvez éviter les vulnérabilités d’injection SQL en empêchant les utilisateurs malveillants d’injecter du code SQL non autorisé dans vos requêtes.

-

Authentification et autorisation robustes : Django offre un système d’authentification robuste qui peut être étendu pour répondre aux besoins spécifiques de votre application. En utilisant des fonctionnalités telles que les décorateurs

login_requiredet les permissions basées sur les rôles, vous pouvez contrôler l’accès aux différentes parties de votre application. -

Protection contre les attaques par force brute : Utilisez des outils tels que Django Axes pour surveiller et bloquer les tentatives de connexion infructueuses, et mettez en place des politiques de verrouillage de compte pour empêcher les attaquants de deviner les mots de passe en effectuant des attaques par force brute.

-

Validation des entrées utilisateur : Django fournit des mécanismes intégrés pour valider et nettoyer les données utilisateur, y compris les formulaires et les champs de modèle. En utilisant ces fonctionnalités correctement, vous pouvez protéger votre application contre les attaques XSS en empêchant l’exécution de scripts malveillants dans le navigateur de l’utilisateur.

-

Utilisation de HTTPS : HTTPS chiffre les données échangées entre le navigateur de l’utilisateur et votre serveur, ce qui empêche les attaquants d’intercepter ou de modifier les communications. En configurant correctement HTTPS sur votre serveur, vous pouvez garantir la confidentialité et l’intégrité des informations sensibles transmises entre votre application et ses utilisateurs.

-

Gestion des sessions sécurisées : Django propose plusieurs options de configuration pour les sessions, y compris la possibilité de stocker les sessions dans des cookies signés ou dans une base de données sécurisée. Assurez-vous de configurer correctement ces options pour éviter les attaques de session telles que la falsification de cookies et le vol de session.

-

Protection contre les dénis de service : En utilisant des services de mitigation DDoS tiers ou des pare-feu applicatifs Web (WAF), vous pouvez réduire l’impact des attaques de déni de service en filtrant le trafic malveillant avant qu’il n’atteigne votre application Django. De plus, la mise en cache des pages peut aider à réduire la charge sur votre serveur en fournissant des réponses statiques aux requêtes fréquentes.

-

Audit et surveillance des journaux : Surveillez activement les journaux d’application pour détecter les activités suspectes telles que les tentatives d’intrusion, les erreurs de sécurité et les comportements anormaux des utilisateurs. En enregistrant et en analysant ces journaux régulièrement, vous pouvez identifier et répondre rapidement aux menaces potentielles à la sécurité de votre application.

En combinant ces pratiques de sécurité avec une surveillance continue et une gestion proactive des risques, vous pouvez renforcer la sécurité de vos applications Django et protéger efficacement vos données et vos utilisateurs contre les menaces potentielles. N’oubliez pas que la sécurité est un processus continu et évolutif, et il est important de rester informé des dernières vulnérabilités et des meilleures pratiques de sécurité pour maintenir la robustesse de votre application au fil du temps.