La sécurisation d’un site WordPress à travers une couche de connexion sécurisée SSH, ou Secure Shell, constitue une mesure cruciale dans la préservation de l’intégrité et de la confidentialité des données. Avant d’approfondir les détails techniques, il est essentiel de comprendre le rôle fondamental de SSH dans la sécurisation des communications.

SSH est un protocole de communication crypté qui permet l’accès sécurisé à un serveur distant. En utilisant une paire de clés asymétriques, SSH établit une connexion sécurisée entre le client (dans ce cas, votre ordinateur) et le serveur (l’hébergement de votre site WordPress). Cette connexion sécurisée élimine le risque de compromission des informations sensibles lors de la transmission.

La première étape pour sécuriser un site WordPress via SSH consiste à s’assurer que votre hébergement prend en charge cette méthode de connexion. Une fois cette vérification effectuée, vous pouvez suivre ces étapes pour mettre en place une connexion SSH sécurisée et renforcer la sécurité de votre site :

-

Génération des Clés SSH :

-

Commencez par générer une paire de clés SSH sur votre ordinateur local. Vous pouvez le faire en utilisant la commande suivante dans votre terminal :

bashssh-keygen -t rsa -b 4096 -C "[email protected]"Assurez-vous de remplacer « [email protected] » par votre adresse e-mail.

-

Vous serez invité à choisir l’emplacement où vous souhaitez stocker les clés. Par défaut, elles sont généralement sauvegardées dans le répertoire

~/.ssh/.

-

-

Ajout de la Clé Publique au Serveur :

- Une fois les clés générées, vous devez ajouter la clé publique à votre serveur WordPress. Utilisez la commande suivante pour copier la clé publique sur le serveur :

bash

ssh-copy-id -i ~/.ssh/id_rsa.pub utilisateur@adresse_du_serveurRemplacez « utilisateur » par votre nom d’utilisateur et « adresse_du_serveur » par l’adresse IP ou le nom de domaine de votre serveur.

- Une fois les clés générées, vous devez ajouter la clé publique à votre serveur WordPress. Utilisez la commande suivante pour copier la clé publique sur le serveur :

-

Désactivation de l’Authentification par Mot de Passe :

- Pour renforcer la sécurité, vous pouvez désactiver l’authentification par mot de passe via SSH. Éditez le fichier de configuration SSH sur votre serveur en utilisant la commande :

bash

sudo nano /etc/ssh/sshd_config - Assurez-vous que l’option

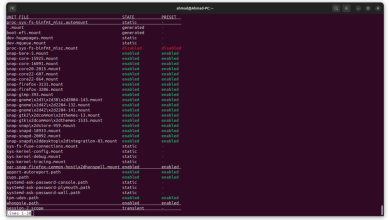

PasswordAuthenticationest réglée sur « no ». Enregistrez les modifications et redémarrez le service SSH :bashsudo service ssh restart

- Pour renforcer la sécurité, vous pouvez désactiver l’authentification par mot de passe via SSH. Éditez le fichier de configuration SSH sur votre serveur en utilisant la commande :

-

Utilisation de SSH pour les Connexions WordPress :

- Une fois la configuration SSH terminée, vous pouvez utiliser SSH pour vous connecter à votre serveur. Par exemple :

bash

ssh utilisateur@adresse_du_serveur - Vous serez connecté à votre serveur de manière sécurisée sans avoir besoin de saisir un mot de passe.

- Une fois la configuration SSH terminée, vous pouvez utiliser SSH pour vous connecter à votre serveur. Par exemple :

-

Sécurisation des Fichiers Sensibles :

- Assurez-vous de protéger les fichiers sensibles de votre site WordPress, tels que le fichier de configuration

wp-config.php. Restreignez les permissions d’accès à ces fichiers pour garantir qu’ils ne sont accessibles qu’aux utilisateurs autorisés.

- Assurez-vous de protéger les fichiers sensibles de votre site WordPress, tels que le fichier de configuration

En implémentant ces mesures, vous renforcez significativement la sécurité de votre site WordPress en utilisant une couche de connexion sécurisée SSH. Cette approche empêche les attaques par force brute, garantit l’intégrité des communications et sécurise l’accès à votre serveur. Il est également recommandé de tenir à jour votre installation WordPress, d’utiliser des plugins de sécurité fiables et de réaliser des sauvegardes régulières pour prévenir toute perte de données. La combinaison de ces pratiques contribuera à maintenir un environnement en ligne robuste et résilient face aux menaces potentielles.

Plus de connaissances

Approfondissons davantage les éléments clés liés à la sécurisation d’un site WordPress à travers l’utilisation d’une couche de connexion sécurisée SSH. Comprendre les détails techniques de cette méthode renforce la posture de sécurité de votre site et vous permet de prendre des mesures proactives contre les potentielles vulnérabilités.

Génération des Clés SSH :

La génération d’une paire de clés SSH est une étape fondamentale. La commande ssh-keygen permet de créer une clé privée et une clé publique associée. La longueur de la clé, spécifiée par l’option -b, est généralement de 4096 bits, offrant un niveau élevé de sécurité. L’adresse e-mail fournie lors de la génération est simplement un moyen de référencer la clé pour une meilleure organisation.

L’utilisation de la cryptographie asymétrique garantit que la clé privée reste confidentielle sur votre machine locale, tandis que la clé publique est partagée avec le serveur. Cette séparation renforce la sécurité, car la clé privée est la seule permettant de déchiffrer les données cryptées.

Ajout de la Clé Publique au Serveur :

L’étape suivante consiste à établir la confiance entre votre machine locale et le serveur. La commande ssh-copy-id simplifie ce processus en ajoutant automatiquement la clé publique à la liste des clés autorisées sur le serveur distant. Ceci élimine la nécessité de transférer manuellement la clé publique.

Ce mécanisme d’authentification à clé publique/privée est plus sécurisé que l’authentification par mot de passe, car il élimine la vulnérabilité potentielle liée aux attaques par force brute sur les mots de passe.

Désactivation de l’Authentification par Mot de Passe :

La désactivation de l’authentification par mot de passe constitue une mesure supplémentaire pour renforcer la sécurité. En modifiant le fichier de configuration SSH sur le serveur, vous restreignez l’accès aux utilisateurs authentifiés par clé uniquement. Cela réduit considérablement la surface d’attaque en éliminant la possibilité d’attaques par force brute visant les mots de passe.

La commande sudo service ssh restart est essentielle pour appliquer les modifications de configuration sans nécessiter un redémarrage complet du serveur.

Utilisation de SSH pour les Connexions WordPress :

Une fois la configuration SSH complète, vous pouvez utiliser la commande ssh pour établir une connexion sécurisée avec le serveur. L’ajout du nom d’utilisateur et de l’adresse du serveur permet une authentification transparente, sans nécessité de saisir un mot de passe.

Cette méthode de connexion sécurisée est particulièrement pertinente lors de l’administration à distance de votre site WordPress. Elle garantit que les informations sensibles, telles que les identifiants d’administration, ne sont pas exposées lors de la transmission.

Sécurisation des Fichiers Sensibles :

Outre la sécurisation de la connexion, il est crucial de protéger les fichiers sensibles de votre installation WordPress. Le fichier wp-config.php contient des informations vitales telles que les identifiants de la base de données. Restreindre les permissions d’accès à ce fichier garantit qu’il n’est accessible qu’aux utilisateurs autorisés.

La commande sudo nano permet d’éditer le fichier de configuration SSH directement à partir du terminal. Cela offre un contrôle précis sur les paramètres de configuration du serveur.

Bonnes Pratiques Complémentaires :

Pour renforcer encore davantage la sécurité de votre site WordPress, il est recommandé de mettre en œuvre les bonnes pratiques suivantes :

-

Mises à Jour Régulières : Assurez-vous que votre installation WordPress est constamment à jour, y compris les thèmes et les plugins. Les mises à jour corrigent les vulnérabilités connues.

-

Utilisation de Plugins de Sécurité : Choisissez des plugins de sécurité fiables qui offrent des fonctionnalités telles que la détection des logiciels malveillants, la protection contre les attaques par force brute, et la surveillance des journaux d’activité.

-

Sauvegardes Régulières : Mettez en place des sauvegardes automatiques de votre site pour vous prémunir contre la perte de données en cas d’incident.

-

Surveillance du Trafic : Utilisez des outils de surveillance du trafic pour détecter toute activité suspecte et réagir rapidement en cas de menace.

En suivant ces directives, vous établissez un environnement WordPress sécurisé, robuste et résilient face aux potentielles menaces en ligne. La combinaison d’une connexion SSH sécurisée, de bonnes pratiques de configuration, et de mesures proactives de sécurité contribue à garantir la fiabilité et la stabilité de votre site web.