La protection d’un serveur Nginx à l’aide de Fail2Ban sur un système d’exploitation Ubuntu est une pratique cruciale pour renforcer la sécurité et prévenir les attaques potentielles. Nginx, en tant que serveur web populaire, est souvent la cible d’attaques, et l’intégration de Fail2Ban offre une couche supplémentaire de sécurité en surveillant les journaux du serveur et en bloquant automatiquement les adresses IP malveillantes.

Fail2Ban : Introduction

Fail2Ban est un outil de prévention des intrusions qui fonctionne en surveillant les journaux système de votre serveur. Il analyse ces journaux en temps réel à la recherche de motifs correspondant à des attaques potentielles, tels que des tentatives de connexion infructueuses ou des demandes suspectes. Une fois qu’un certain nombre d’échecs est atteint, Fail2Ban prend des mesures pour bloquer l’adresse IP source de ces tentatives, réduisant ainsi le risque d’intrusion.

Installation de Nginx sur Ubuntu

Avant de mettre en place Fail2Ban, assurez-vous que Nginx est installé sur votre serveur Ubuntu. Si ce n’est pas le cas, vous pouvez l’installer en utilisant le gestionnaire de paquets APT (Advanced Package Tool). Exécutez les commandes suivantes dans votre terminal :

bashsudo apt update sudo apt install nginx

Ces commandes mettront à jour la liste des paquets disponibles et installeront Nginx sur votre système.

Installation de Fail2Ban sur Ubuntu

Une fois Nginx installé, vous pouvez passer à l’installation de Fail2Ban. Utilisez la commande suivante pour installer Fail2Ban via APT :

bashsudo apt install fail2ban

Cette commande téléchargera et installera Fail2Ban ainsi que ses dépendances sur votre serveur.

Configuration de Fail2Ban pour Nginx

Après l’installation, la configuration de Fail2Ban pour surveiller Nginx doit être effectuée. Les fichiers de configuration principaux se trouvent dans le répertoire /etc/fail2ban/. Le fichier d’intérêt ici est jail.local. Créez ce fichier si ce n’est pas déjà fait :

bashsudo cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.local

Ensuite, ouvrez le fichier jail.local avec votre éditeur de texte préféré :

bashsudo nano /etc/fail2ban/jail.local

Recherchez la section [nginx] dans le fichier et assurez-vous qu’elle est décommentée (supprimez le caractère # au début de la ligne) :

plaintext[nginx] enabled = true

Cela active la surveillance de Nginx par Fail2Ban.

Configuration des filtres pour Nginx

Fail2Ban utilise des filtres pour identifier les motifs d’attaque dans les journaux. Pour Nginx, un filtre est déjà fourni avec Fail2Ban. Le fichier de configuration du filtre se trouve généralement dans le répertoire /etc/fail2ban/filter.d/nginx.conf. Assurez-vous qu’il ressemble à ceci :

plaintext[Definition] failregex = ^ \[error\] \d+#\d+: \*\d+ no live upstreams$ ^ \[error\] \d+#\d+: \*\d+ kevent() reported that connect$ ^ \[error\] \d+#\d+: \*\d+ connect\(\) failed \(110: Connection$ ^ \[error\] \d+#\d+: \*\d+ connect\(\) failed \(111: Connection$

Enregistrez les modifications et fermez l’éditeur de texte.

Redémarrage de Fail2Ban et vérification du statut

Après avoir apporté ces modifications, redémarrez le service Fail2Ban pour appliquer les nouvelles configurations :

bashsudo service fail2ban restart

Vous pouvez vérifier le statut de Fail2Ban pour vous assurer qu’il fonctionne correctement en utilisant la commande :

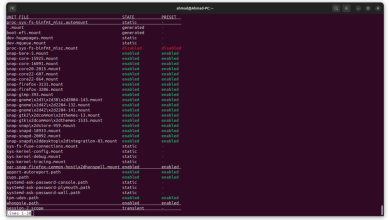

bashsudo fail2ban-client status

Cette commande affichera les jails actives et leur statut.

Surveillance des journaux de Fail2Ban

Fail2Ban surveille les journaux de Nginx, et les informations spécifiques peuvent être trouvées dans le fichier de log défini dans le filtre Nginx. Par défaut, les logs de Nginx sont généralement situés dans /var/log/nginx/. Vous pouvez vérifier les entrées dans ces fichiers pour voir les activités suspectes.

Conclusion

En conclusion, la mise en place de Fail2Ban pour protéger un serveur Nginx sur Ubuntu est une étape essentielle pour renforcer la sécurité. En combinant la surveillance des journaux avec des réponses automatisées, Fail2Ban contribue efficacement à atténuer les risques d’intrusions et à maintenir l’intégrité du serveur. Il est crucial de rester informé sur les bonnes pratiques en matière de sécurité et de mettre en œuvre des mesures proactives pour garantir la stabilité et la fiabilité de votre infrastructure web.

Plus de connaissances

La sécurisation d’un serveur Nginx à l’aide de Fail2Ban sur un système d’exploitation Ubuntu s’inscrit dans une démarche plus large visant à protéger les serveurs web contre les diverses menaces en ligne. Cette approche, axée sur la prévention des intrusions, joue un rôle crucial dans la préservation de l’intégrité des systèmes informatiques, notamment ceux dédiés à l’hébergement de sites web.

Architecture du Serveur Nginx :

Nginx, souvent prononcé « Engine X », est un serveur web et proxy inverse réputé pour ses performances élevées et sa faible consommation de ressources. Il est largement utilisé pour servir du contenu statique, gérer des connexions SSL/TLS, et agir en tant que proxy pour rediriger le trafic vers des serveurs d’application.

L’architecture de Nginx repose sur un modèle de traitement asynchrone et non bloquant, ce qui lui confère une excellente capacité à gérer simultanément un grand nombre de connexions. Cette caractéristique le rend particulièrement adapté à des scénarios de haute charge, tels que les sites web à fort trafic.

Rôle de Fail2Ban :

Fail2Ban, de son côté, est un outil de prévention des intrusions conçu pour analyser les journaux système du serveur à la recherche de comportements malveillants. En cas de détection d’activités suspectes, Fail2Ban prend des mesures automatiques pour bloquer temporairement l’adresse IP source de ces tentatives d’intrusion. Cette réaction proactive permet de réduire significativement le risque d’accès non autorisés au serveur.

Installation et Configuration de Nginx :

L’installation de Nginx sur un serveur Ubuntu est relativement simple grâce à l’utilisation du gestionnaire de paquets APT. Une fois installé, Nginx peut être configuré via des fichiers de configuration situés dans le répertoire /etc/nginx/. Ces fichiers définissent divers paramètres tels que les sites virtuels, les règles de réécriture, et les paramètres de sécurité.

La configuration de Nginx doit être soigneusement adaptée aux besoins spécifiques de l’application ou du site web hébergé. Des pratiques recommandées incluent la désactivation des versions obsolètes de protocoles SSL/TLS, la mise en place de pare-feu pour limiter les accès non autorisés, et la sécurisation des répertoires sensibles.

Installation de Fail2Ban et Configuration des Jails :

L’installation de Fail2Ban se fait également via le gestionnaire de paquets APT. Une fois installé, le fichier de configuration principal se trouve dans /etc/fail2ban/jail.conf. Pour éviter d’écraser les configurations lors des mises à jour, il est recommandé de créer un fichier jail.local où les configurations spécifiques au serveur peuvent être définies.

La configuration des « jails » dans Fail2Ban est cruciale. Un « jail » est une section dédiée à la surveillance d’une application ou d’un service particulier, dans ce cas, Nginx. Les filtres définis dans le fichier de configuration du filtre (nginx.conf dans le répertoire /etc/fail2ban/filter.d/) permettent à Fail2Ban d’analyser les journaux de Nginx à la recherche de modèles d’activité suspecte.

Surveillance des Journaux et Réponse aux Intrusions :

La surveillance des journaux Nginx, généralement situés dans /var/log/nginx/, est cruciale pour identifier les comportements malveillants. Les modèles définis dans les filtres Fail2Ban, tels que les tentatives de connexion infructueuses ou les erreurs récurrentes, sont autant d’indicateurs d’une possible tentative d’intrusion.

Fail2Ban réagit automatiquement en bloquant temporairement l’adresse IP source dès qu’un nombre défini d’échecs est atteint. Cette réaction rapide contribue à la protection du serveur en limitant l’accès aux attaquants potentiels.

Bonnes Pratiques de Sécurité :

Outre l’utilisation de Fail2Ban, il est essentiel de mettre en œuvre d’autres bonnes pratiques de sécurité. Cela peut inclure la mise à jour régulière des logiciels et du système d’exploitation, la surveillance constante de l’activité réseau, et la configuration appropriée des règles de pare-feu. L’intégration de certificats SSL/TLS valides pour chiffrer les communications entre le serveur et les utilisateurs est également recommandée.

Conclusion :

En conclusion, la protection d’un serveur Nginx à l’aide de Fail2Ban sur Ubuntu s’inscrit dans une approche holistique de la sécurité des serveurs web. Nginx, en tant que serveur web performant, doit être configuré avec soin pour minimiser les risques potentiels. L’ajout de Fail2Ban renforce cette sécurité en identifiant et en bloquant automatiquement les tentatives d’intrusion. La surveillance constante des journaux, la réactivité aux nouvelles menaces et la mise en œuvre de bonnes pratiques de sécurité contribuent à créer un environnement en ligne robuste et résilient.