La mise en place d’une surveillance efficace de la sécurité du système est cruciale pour garantir l’intégrité, la disponibilité et la confidentialité des données. Osquery, un outil open-source développé par Facebook, offre une approche innovante en transformant le système d’exploitation en une base de données relationnelle. Ceci permet de poser des requêtes SQL pour obtenir des informations détaillées sur l’état du système. Dans le contexte d’Ubuntu 16.04, l’utilisation d’osquery pour surveiller la sécurité du système peut être réalisée avec une série d’étapes méthodiques.

Installation d’Osquery sur Ubuntu 16.04 :

Avant de commencer, il est impératif de s’assurer que votre système Ubuntu 16.04 est à jour. Utilisez les commandes apt-get pour mettre à jour votre système et installez les prérequis nécessaires. Ensuite, vous pouvez installer Osquery à l’aide des dépôts officiels.

bashsudo apt-get update sudo apt-get install osquery

Une fois l’installation terminée, Osquery peut être démarré en tant que service. Vous pouvez utiliser la commande suivante pour lancer le service osqueryd :

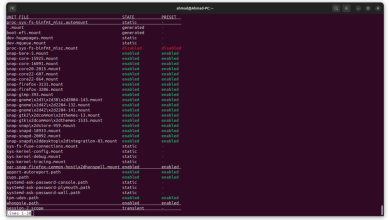

bashsudo systemctl start osqueryd

Pour garantir que le service osqueryd démarre automatiquement au démarrage du système, vous pouvez utiliser la commande suivante :

bashsudo systemctl enable osqueryd

Configuration d’Osquery :

La configuration d’osquery se fait à travers le fichier de configuration principal, généralement situé dans le répertoire /etc/osquery/osquery.conf. Vous pouvez éditer ce fichier avec votre éditeur de texte préféré. La configuration d’osquery peut être assez étendue, mais voici un exemple de configuration de base :

plaintext{ "options": { "config_plugin": "filesystem", "logger_plugin": "filesystem", "events_plugin": "filesystem", "host_identifier": "hostname" }, "schedule": { "users": { "query": "SELECT * FROM users;", "interval": 3600 }, "processes": { "query": "SELECT * FROM processes;", "interval": 10 } // Ajoutez d'autres requêtes selon les besoins de votre environnement } }

Dans cet exemple, deux requêtes planifiées sont définies : une pour récupérer des informations sur les utilisateurs du système toutes les heures et une pour surveiller les processus toutes les dix secondes. Vous pouvez personnaliser les requêtes en fonction des besoins spécifiques de votre environnement.

Utilisation d’Osquery :

Une fois Osquery configuré, vous pouvez utiliser la commande osqueryi pour exécuter des requêtes interactives. Par exemple, pour obtenir une liste des utilisateurs sur le système, vous pouvez exécuter la requête suivante :

sqlSELECT * FROM users;

Osquery fournira une sortie structurée présentant des informations détaillées sur les utilisateurs du système.

Stockage des résultats :

Osquery peut stocker les résultats de ses requêtes dans différents formats, tels que JSON ou des bases de données SQL. Vous pouvez spécifier le format de stockage dans le fichier de configuration. Par exemple, pour stocker les résultats au format JSON, ajoutez la ligne suivante dans le bloc « options » du fichier de configuration :

plaintext"result_log_format": "json",

Cela vous permettra de conserver une trace détaillée des résultats des requêtes d’Osquery, facilitant ainsi l’analyse et la corrélation des données.

Intégration avec d’autres outils de sécurité :

Osquery peut être intégré à d’autres outils de sécurité pour renforcer davantage la posture de sécurité de votre système. Par exemple, vous pouvez utiliser Osquery avec un outil de gestion des événements de sécurité (SIEM) pour agréger et analyser les données de sécurité générées par Osquery. L’intégration avec des outils de détection d’intrusion (IDS) et des systèmes de gestion de configuration (CM) est également possible.

Mise à jour d’Osquery :

Il est crucial de maintenir Osquery à jour pour bénéficier des dernières fonctionnalités et correctifs de sécurité. Vous pouvez utiliser la commande suivante pour mettre à jour Osquery sur votre système Ubuntu 16.04 :

bashsudo apt-get update sudo apt-get upgrade osquery

Assurez-vous de consulter régulièrement la documentation d’Osquery pour vous tenir informé des mises à jour et des meilleures pratiques de sécurité.

En conclusion, l’utilisation d’Osquery sur Ubuntu 16.04 pour surveiller la sécurité du système offre une approche puissante et flexible. En configurant des requêtes adaptées à votre environnement, en stockant les résultats de manière appropriée et en intégrant Osquery à d’autres outils de sécurité, vous pouvez renforcer considérablement la sécurité de votre infrastructure informatique. N’oubliez pas de maintenir Osquery à jour et de suivre les bonnes pratiques de sécurité pour garantir une surveillance efficace et proactive de votre système.

Plus de connaissances

Pour approfondir la mise en place et l’utilisation d’Osquery sur Ubuntu 16.04 en vue d’une surveillance avancée de la sécurité du système, il est essentiel d’examiner de manière plus détaillée certains aspects clés tels que la personnalisation des requêtes, la sécurité de la configuration, l’intégration avec d’autres outils et la gestion des incidents.

Personnalisation des requêtes Osquery :

Osquery offre une flexibilité considérable en termes de personnalisation des requêtes, permettant ainsi aux administrateurs de systèmes de cibler spécifiquement les aspects de sécurité qui les préoccupent le plus. Voici quelques exemples de requêtes que vous pourriez adapter à votre environnement :

-

Surveillance des connexions réseau :

sqlSELECT * FROM socket_events WHERE family = 2 AND state = 'ESTABLISHED';Cette requête permet de surveiller les connexions réseau établies (état ‘ESTABLISHED’) pour la famille d’adresses IPv4 (family = 2). Vous pouvez ajuster les critères en fonction de vos besoins spécifiques.

-

Détection des processus malveillants :

sqlSELECT * FROM processes WHERE on_disk = 0 AND resident_size > 10000000;Cette requête identifie les processus en mémoire (on_disk = 0) avec une taille résidente supérieure à 10 Mo. Vous pouvez ajuster les valeurs en fonction des caractéristiques de votre environnement.

-

Audit des changements dans les fichiers sensibles :

sqlSELECT path, md5, sha256 FROM file WHERE path IN ('/etc/passwd', '/etc/shadow');Cette requête permet de surveiller les changements dans des fichiers sensibles tels que /etc/passwd et /etc/shadow en affichant leurs empreintes MD5 et SHA256.

-

Évaluation des autorisations des fichiers critiques :

sqlSELECT path, mode, uid, gid FROM file WHERE path IN ('/etc/sudoers', '/etc/ssh/sshd_config');Cette requête offre une vue détaillée des autorisations (mode), des propriétaires (uid, gid) des fichiers critiques liés à la sécurité.

Sécurité de la configuration d’Osquery :

Il est impératif de sécuriser la configuration d’Osquery pour éviter tout accès non autorisé ou toute modification indue. Certains points à considérer incluent :

-

Restriction d’accès aux fichiers de configuration :

Assurez-vous que seuls les utilisateurs autorisés ont accès en écriture au fichier de configuration d’Osquery. Limitez les privilèges d’accès pour prévenir toute modification non autorisée.

-

Authentification des requêtes :

Configurez Osquery pour utiliser l’authentification TLS afin de sécuriser les communications entre les clients Osquery et le démon Osquery. Cela garantit l’intégrité et la confidentialité des données transmises.

-

Gestion des droits d’exécution :

Limitez les droits d’exécution du binaire Osquery aux utilisateurs autorisés. Évitez d’accorder des droits d’exécution excessifs, ce qui pourrait compromettre la sécurité du système.

Intégration avec d’autres outils de sécurité :

Osquery peut être intégré à divers outils de sécurité pour renforcer encore davantage la posture de sécurité de votre infrastructure. Parmi les intégrations potentielles :

-

Intégration avec un SIEM :

Envoyez les résultats des requêtes Osquery vers un système de gestion des informations et des événements de sécurité (SIEM) pour une analyse centralisée des journaux et une corrélation d’événements.

-

Utilisation avec des IDS/IPS :

Osquery peut être utilisé de concert avec des systèmes de détection d’intrusion (IDS) et de prévention d’intrusion (IPS) pour renforcer la défense contre les menaces.

-

Gestion des incidents :

Intégrez Osquery dans votre processus global de gestion des incidents pour une réponse rapide et efficace en cas de violation de la sécurité.

Mise en œuvre de bonnes pratiques de sécurité :

Outre la configuration et l’utilisation d’Osquery, il est essentiel de suivre certaines bonnes pratiques de sécurité générales pour maintenir un environnement sûr :

-

Surveillance régulière :

Effectuez une surveillance régulière des résultats d’Osquery pour identifier les tendances, les anomalies et les potentielles menaces de sécurité.

-

Gestion des correctifs :

Appliquez régulièrement les correctifs de sécurité pour garantir que votre système bénéficie des dernières mises à jour de sécurité.

-

Formation des utilisateurs :

Sensibilisez les utilisateurs aux meilleures pratiques de sécurité, y compris la gestion des mots de passe, la navigation sécurisée et la reconnaissance des attaques potentielles.

-

Documentation et veille technologique :

Tenez à jour la documentation de sécurité, et restez informé des nouvelles menaces et des meilleures pratiques de sécurité en continu.

En conclusion, Osquery sur Ubuntu 16.04 offre une solution puissante pour la surveillance de la sécurité système. En personnalisant les requêtes, en sécurisant la configuration, en intégrant avec d’autres outils de sécurité, et en suivant les bonnes pratiques, vous pouvez renforcer la sécurité de votre environnement informatique. La combinaison d’Osquery avec d’autres stratégies de sécurité contribue à créer une défense multicouche, essentielle pour faire face à l’évolution constante des menaces informatiques.