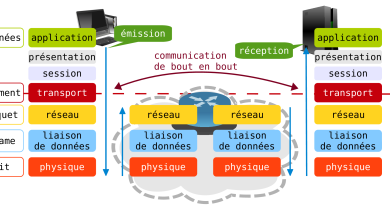

Les protocoles jouent un rôle fondamental dans le fonctionnement des réseaux informatiques, assurant la communication et l’échange d’informations entre les dispositifs connectés. Ils définissent les règles et les conventions régissant la transmission des données, garantissant ainsi une interaction efficace et cohérente. Il existe diverses catégories de protocoles, chacune remplissant des fonctions spécifiques pour répondre aux besoins variés des utilisateurs. Voici une exploration détaillée de certaines des catégories de protocoles les plus importantes et les plus éminentes utilisées dans les réseaux.

-

Protocoles de la couche Application :

-

Les protocoles de cette catégorie sont liés aux applications spécifiques et aux services accessibles aux utilisateurs. Parmi les plus notables, on trouve le protocole HTTP (Hypertext Transfer Protocol), utilisé pour le transfert de données sur le World Wide Web. Il assure la récupération des pages web et la communication entre les navigateurs et les serveurs web.

-

Un autre protocole important est le SMTP (Simple Mail Transfer Protocol) qui facilite l’envoi de courriers électroniques. Il définit les règles pour le transfert de messages électroniques entre les serveurs de messagerie.

-

Pour la résolution des noms de domaine en adresses IP, le protocole DNS (Domain Name System) est employé. Il assure la traduction conviviale des noms de domaine en adresses IP numériques, facilitant ainsi la navigation sur Internet.

-

-

Protocoles de la couche Transport :

-

Le protocole TCP (Transmission Control Protocol) est essentiel dans cette catégorie. Il offre un transfert de données fiable et garantit la livraison correcte des paquets. TCP divise les données en segments, les numérote, et s’assure qu’ils sont correctement reçus et dans le bon ordre.

-

En contraste, l’UDP (User Datagram Protocol) est un protocole de transport qui privilégie la vitesse plutôt que la fiabilité. Il est souvent utilisé dans des applications telles que la diffusion en continu où la perte occasionnelle de paquets est acceptable.

-

-

Protocoles de la couche Réseau :

-

L’IP (Internet Protocol) est le protocole emblématique de cette catégorie. Il gère l’adressage et le routage des paquets sur le réseau. L’IPv4 (version 4) est largement utilisé, bien que l’adoption de l’IPv6 soit en croissance pour remédier à l’épuisement des adresses IPv4.

-

Le protocole ICMP (Internet Control Message Protocol) fait partie intégrante de la suite IP. Il est souvent utilisé pour le diagnostic des problèmes réseau, notamment avec des commandes telles que le « ping » qui teste la connectivité entre deux hôtes.

-

-

Protocoles de la couche Liaison de données :

-

Dans cette catégorie, le protocole Ethernet est omniprésent. Il règle l’accès au réseau et la transmission de données entre les périphériques sur un même segment. Les adresses MAC (Media Access Control) sont utilisées pour identifier de manière unique chaque dispositif connecté.

-

Le protocole PPP (Point-to-Point Protocol) est également important, principalement utilisé pour établir des connexions point-à-point sur des réseaux tels que les lignes téléphoniques. Il offre un moyen sécurisé d’encapsuler des paquets sur des liaisons dédiées.

-

-

Protocoles de la couche Physique :

-

À ce niveau, le protocole RS-232 est significatif. Il définit l’interface série entre les équipements de communication, souvent utilisée pour connecter des périphériques tels que des modems, des imprimantes et d’autres dispositifs.

-

Les normes IEEE 802 englobent également des protocoles importants, comme le Wi-Fi (802.11) pour les réseaux sans fil, et l’Ethernet (802.3) pour les réseaux filaires.

-

-

Protocoles de Sécurité :

-

Dans le contexte actuel où la sécurité des réseaux est cruciale, les protocoles de sécurité jouent un rôle prépondérant. IPSec (Internet Protocol Security) est un exemple notoire, fournissant des mécanismes de sécurité pour les communications sur les réseaux IP.

-

SSL/TLS (Secure Sockets Layer/Transport Layer Security) sont des protocoles de chiffrement largement utilisés pour sécuriser les connexions sur Internet, notamment dans les transactions en ligne et la navigation sécurisée.

-

En résumé, les protocoles sont les pierres angulaires des réseaux informatiques, permettant une communication fluide et fiable entre les dispositifs. Leur diversité reflète la complexité et la variété des besoins dans le domaine des technologies de l’information. Des protocoles de la couche application aux protocoles de sécurité, chaque catégorie remplit des fonctions spécifiques qui, collectivement, soutiennent le fonctionnement global des réseaux modernes. L’évolution continue de ces protocoles témoigne de l’adaptabilité de l’infrastructure réseau pour répondre aux défis émergents et aux besoins changeants de la société informatisée.

Plus de connaissances

Les protocoles de communication utilisés dans les réseaux informatiques sont essentiels pour garantir une connectivité fiable et efficace entre les dispositifs. Ils définissent les règles et les conventions selon lesquelles les données sont échangées, permettant ainsi la transmission d’informations à travers les réseaux mondiaux. Examinons de manière approfondie certaines des catégories de protocoles mentionnées précédemment, en mettant en lumière leurs spécificités et leur impact sur les opérations des réseaux.

Protocoles de la couche Application :

Les protocoles de la couche application sont spécifiques aux services accessibles aux utilisateurs. Parmi eux, le protocole HTTP (Hypertext Transfer Protocol) est incontournable pour la navigation web. Il fonctionne sur le modèle client-serveur, permettant aux navigateurs d’envoyer des requêtes aux serveurs pour récupérer des pages web. Cette interaction repose sur le principe de requête et de réponse, où les données sont échangées sous forme de messages.

En ce qui concerne les communications électroniques, le protocole SMTP (Simple Mail Transfer Protocol) joue un rôle crucial dans l’acheminement des courriers électroniques entre les serveurs de messagerie. Il spécifie les règles pour la transmission des messages, garantissant ainsi une livraison fiable.

Le protocole DNS (Domain Name System), quant à lui, résout les noms de domaine en adresses IP. Il sert de pilier fondamental pour la navigation sur Internet en traduisant les noms conviviaux en identifiants numériques compréhensibles par les machines.

Protocoles de la couche Transport :

Au niveau de la couche transport, le protocole TCP (Transmission Control Protocol) se distingue par sa fiabilité. Il assure la transmission correcte des données en divisant l’information en segments numérotés. En cas de perte ou de corruption d’un segment, TCP peut demander une retransmission, garantissant ainsi une communication robuste et sans erreur.

À l’opposé, l’UDP (User Datagram Protocol) privilégie la vitesse sur la fiabilité. Il est souvent utilisé dans des applications telles que la voix sur IP (VoIP) et les jeux en ligne, où la perte occasionnelle de paquets est acceptable, et la rapidité de transmission est cruciale.

Protocoles de la couche Réseau :

La couche réseau est dominée par le protocole IP (Internet Protocol), qui gère l’adressage et le routage des paquets sur le réseau. L’IPv4, malgré ses limitations en termes d’adresses disponibles, est encore largement utilisé. Cependant, l’adoption croissante de l’IPv6 vise à remédier à cette pénurie en introduisant un espace d’adressage considérablement élargi.

Le protocole ICMP (Internet Control Message Protocol), intégré à la suite IP, facilite la gestion du réseau. Les commandes telles que le « ping » permettent de tester la connectivité entre deux hôtes, offrant ainsi des outils de diagnostic précieux.

Protocoles de la couche Liaison de données :

La couche liaison de données voit la prédominance du protocole Ethernet, utilisé pour la transmission de données entre les dispositifs sur un même segment de réseau. Les adresses MAC (Media Access Control) assignent de manière unique une adresse à chaque carte réseau, permettant ainsi l’identification des périphériques.

Le protocole PPP (Point-to-Point Protocol) est crucial pour les connexions point-à-point, souvent utilisées dans les réseaux téléphoniques. Il offre un moyen sécurisé d’encapsuler des paquets sur des liaisons dédiées, assurant la confidentialité des informations transmises.

Protocoles de la couche Physique :

À la couche physique, le protocole RS-232 détermine l’interface série entre les équipements de communication. Il est fréquemment utilisé pour connecter des dispositifs tels que des modems, des imprimantes et d’autres équipements électroniques.

Les normes IEEE 802, englobant des protocoles tels que le Wi-Fi (802.11) et l’Ethernet (802.3), sont cruciales pour les réseaux sans fil et filaires respectivement. Ces normes garantissent une compatibilité et une interopérabilité entre les dispositifs de différents fabricants.

Protocoles de Sécurité :

La sécurité des réseaux est une préoccupation majeure, et plusieurs protocoles sont dédiés à cette fin. IPSec (Internet Protocol Security) est une suite de protocoles fournissant des mécanismes de sécurité pour les communications sur les réseaux IP. Il assure l’authentification, l’intégrité des données, et le chiffrement pour protéger la confidentialité des informations.

SSL/TLS (Secure Sockets Layer/Transport Layer Security) sont des protocoles de chiffrement essentiels pour sécuriser les communications sur Internet. Ils sont couramment utilisés dans les transactions en ligne, les services bancaires électroniques, et d’autres applications où la confidentialité des données est cruciale.

En conclusion, les protocoles de communication forment le tissu connectif des réseaux informatiques modernes. Leur diversité et leur spécialisation reflètent la complexité croissante des besoins en communication. Du transfert de pages web à la sécurité des données sensibles, chaque catégorie de protocoles remplit une fonction spécifique, contribuant ainsi à l’intégrité et à la performance des réseaux à l’échelle mondiale. L’évolution constante de ces protocoles témoigne de l’adaptabilité de l’infrastructure réseau pour répondre aux défis dynamiques de l’ère numérique.