Les « honeypots » sont des dispositifs informatiques délibérément configurés pour attirer les attaquants potentiels et ainsi recueillir des informations sur leurs méthodes, tactiques et intentions. Ces leurres numériques sont déployés dans le but de détecter, surveiller et analyser les activités malveillantes sur un réseau. En d’autres termes, les honeypots agissent comme des leurres virtuels, imitant des systèmes, des services ou des données vulnérables pour attirer les cybercriminels.

L’une des caractéristiques essentielles des honeypots est leur passivité apparente. Contrairement à d’autres dispositifs de sécurité qui ont un rôle actif dans la défense, les honeypots ne font que simuler des cibles potentielles sans interagir directement avec le trafic légitime. Cette passivité leur permet de se concentrer exclusivement sur la détection des activités suspectes.

Les avantages des honeypots sont multiples. Tout d’abord, ils offrent une visibilité accrue sur les menaces potentielles en attirant délibérément les attaquants. En analysant les attaques dirigées vers le honeypot, les experts en sécurité peuvent obtenir des informations précieuses sur les méthodes d’attaque émergentes, les vulnérabilités exploitées et les motivations des cybercriminels. De plus, les honeypots peuvent être utilisés comme outils d’apprentissage pour comprendre les tendances actuelles en matière de sécurité informatique.

Un autre avantage notable des honeypots réside dans leur capacité à détourner l’attention des systèmes et services réels. En attirant les attaquants vers des environnements factices, les honeypots permettent de protéger les systèmes critiques et les données sensibles en les préservant des attaques potentielles. Cela offre une couche de défense supplémentaire en distrayant les acteurs malveillants et en fournissant du temps précieux pour mettre en place des contre-mesures appropriées.

Cependant, malgré leurs avantages, les honeypots présentent également des inconvénients et des défis. Tout d’abord, la gestion des honeypots nécessite une expertise approfondie en matière de sécurité informatique. Configurer correctement un honeypot, surveiller ses activités et interpréter les résultats nécessitent des compétences spécifiques et une connaissance approfondie des méthodes d’attaque.

De plus, il est crucial de maintenir les honeypots de manière proactive. Les attaquants évoluent constamment, et les honeypots doivent être mis à jour régulièrement pour refléter les nouvelles vulnérabilités et les tactiques émergentes. Une maintenance insuffisante pourrait rendre les honeypots obsolètes et inefficaces, compromettant ainsi leur capacité à détecter les menaces actuelles.

Un autre défi majeur réside dans la possibilité que les honeypots soient détectés par des attaquants expérimentés. Si les cybercriminels réalisent qu’ils interagissent avec un honeypot, ils peuvent ajuster leurs tactiques, compromettant ainsi la validité des données collectées. Cela souligne l’importance de la discrétion dans la mise en place et la gestion des honeypots.

En outre, l’utilisation de honeypots peut soulever des préoccupations éthiques et juridiques. Les experts en sécurité doivent être conscients des implications légales liées à l’interaction avec des attaquants, même dans un contexte contrôlé. Les lois et réglementations varient d’un pays à l’autre, et il est impératif de respecter les règles en vigueur pour éviter toute complication juridique.

Malgré ces défis, les honeypots restent un outil puissant dans l’arsenal de la cybersécurité. En fournissant des informations exploitables sur les menaces émergentes, ils permettent aux organisations de renforcer leur posture de sécurité. Les honeypots sont particulièrement utiles pour les chercheurs en sécurité, les équipes d’incident response et les professionnels de la cybersécurité cherchant à rester en avance sur les tactiques évolutives des cybercriminels.

En résumé, les honeypots sont des dispositifs stratégiques dans la lutte contre les menaces informatiques. Leur capacité à attirer, détecter et analyser les activités malveillantes en fait des outils précieux pour renforcer la résilience des réseaux et des systèmes informatiques. Cependant, leur mise en œuvre nécessite une expertise approfondie et une gestion proactive pour assurer leur efficacité continue dans un paysage de menaces en constante évolution.

Plus de connaissances

Les honeypots, dans leur diversité, se classent en deux catégories principales : les honeypots à faible interaction et les honeypots à haute interaction.

Les honeypots à faible interaction émulent des services et des systèmes vulnérables de manière simplifiée, sans exposer le système réel à des risques significatifs. Ces honeypots sont généralement plus simples à déployer et à maintenir, mais ils fournissent également moins d’informations détaillées sur les tactiques des attaquants. Ils sont souvent utilisés pour surveiller les scans de ports et d’autres activités automatisées.

En revanche, les honeypots à haute interaction sont plus complexes et reproduisent de manière plus fidèle les environnements réels, permettant aux attaquants d’interagir avec eux comme s’ils s’attaquaient à des systèmes réels. Ces honeypots fournissent des informations plus riches et détaillées sur les techniques d’attaque réelles, mais ils nécessitent également une gestion plus intensive et peuvent exposer le réseau à des risques potentiels. Les honeypots à haute interaction sont souvent utilisés dans des environnements contrôlés, tels que des laboratoires de recherche en sécurité.

Un autre aspect essentiel des honeypots est leur déploiement stratégique. Il est possible de les déployer à l’intérieur d’un réseau, connus sous le nom de honeypots internes, ou à sa périphérie, appelés honeypots externes. Les honeypots internes peuvent détecter les menaces internes en surveillant les activités des utilisateurs légitimes, tandis que les honeypots externes sont plus axés sur la détection des menaces externes, telles que les tentatives d’intrusion depuis Internet.

L’utilisation des honeypots peut également être classée en fonction de leurs objectifs spécifiques, tels que la détection d’intrusions, la collecte de renseignements sur les menaces, la recherche sur les tactiques d’attaques spécifiques, ou même la dissuasion en rendant le paysage de la cybercriminalité moins attrayant pour les attaquants potentiels.

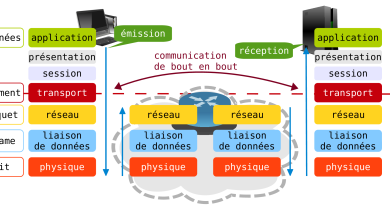

En ce qui concerne les technologies de déploiement, les honeypots peuvent être mis en place à différents niveaux du modèle OSI (Open Systems Interconnection). Certains honeypots opèrent au niveau réseau, tandis que d’autres opèrent au niveau applicatif, émulant des services spécifiques tels que des serveurs web, des serveurs de messagerie ou des systèmes de gestion de bases de données.

Pour optimiser l’efficacité des honeypots, il est crucial de les intégrer dans une stratégie globale de sécurité informatique. Cela implique la coordination avec d’autres outils de sécurité tels que les pare-feu, les systèmes de détection d’intrusion (IDS), et les systèmes de prévention d’intrusion (IPS). L’intégration de ces technologies permet une approche holistique de la sécurité, renforçant la capacité à détecter, prévenir et répondre aux menaces potentielles.

Les honeypots évoluent également en réponse aux avancées constantes dans le domaine de la cybersécurité. Des techniques plus sophistiquées, telles que l’utilisation de l’intelligence artificielle et de l’apprentissage automatique, sont intégrées pour améliorer la capacité des honeypots à détecter des attaques de plus en plus complexes et ciblées.

En conclusion, les honeypots représentent un domaine complexe et dynamique de la cybersécurité, offrant des avantages significatifs en termes de détection proactive des menaces et de compréhension des tactiques d’attaques émergentes. Leur utilisation judicieuse dans le cadre d’une stratégie de sécurité plus large peut renforcer de manière significative la résilience d’un réseau ou d’un système informatique face aux menaces actuelles en constante évolution. Toutefois, il est impératif de comprendre les nuances de déploiement, les défis associés et de maintenir une vigilance constante pour garantir leur efficacité continue dans un environnement cybernétique en perpétuelle mutation.