La conception et la mise en œuvre de bases de données ainsi que la gestion des utilisateurs dans une application web sont des aspects cruciaux pour assurer le bon fonctionnement, la sécurité et la performance d’une application. Pour élaborer un modèle robuste, plusieurs étapes doivent être suivies, depuis la conception initiale jusqu’à la mise en production et la maintenance continue.

-

Analyse des besoins et conception du modèle de données :

Avant de commencer à construire la base de données, il est essentiel de comprendre les besoins fonctionnels et non fonctionnels de l’application. Cela implique d’identifier les entités principales et les relations entre elles. Par exemple, dans une application de commerce électronique, les entités pourraient inclure les utilisateurs, les produits, les commandes, etc. Une fois les entités identifiées, il est temps de concevoir le schéma de la base de données, en utilisant des techniques telles que la modélisation entité-relation (MER) ou le modèle relationnel.

« Link To Share » est votre plateforme de marketing tout-en-un, idéale pour guider votre audience vers tout ce que vous offrez, de manière simple et professionnelle. • Des pages de profil (Bio) modernes et personnalisables • Raccourcissez vos liens grâce à des analyses avancées • Générez des codes QR interactifs à l’image de votre marque • Hébergez des sites statiques et gérez votre code • Des outils web variés pour stimuler votre activité -

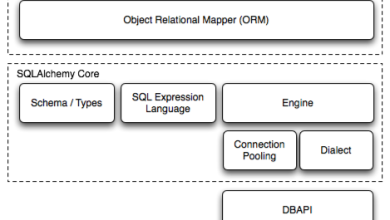

Choix de la technologie de base de données :

Selon les exigences du projet, différentes technologies de base de données peuvent être appropriées, telles que MySQL, PostgreSQL, MongoDB, etc. Le choix dépendra de facteurs tels que la scalabilité, la flexibilité et les performances requises. -

Création et configuration de la base de données :

Une fois la conception terminée, la base de données doit être créée et configurée en fonction du schéma défini. Cela implique la création de tables, l’ajout de contraintes d’intégrité référentielle, la définition d’index pour améliorer les performances, etc. -

Développement de l’API :

Pour permettre aux utilisateurs d’interagir avec la base de données, une API doit être développée. Cette API agira comme une interface entre l’application web et la base de données, permettant aux utilisateurs d’effectuer des opérations CRUD (Create, Read, Update, Delete) sur les données. -

Gestion des utilisateurs :

La gestion des utilisateurs comprend plusieurs aspects, notamment l’authentification, l’autorisation et la gestion des profils.-

Authentification : Les utilisateurs doivent pouvoir s’authentifier pour accéder à l’application. Cela peut être réalisé à l’aide de techniques telles que l’authentification basée sur les tokens (JWT), l’authentification basée sur les sessions ou l’authentification OAuth.

-

Autorisation : Une fois qu’un utilisateur est authentifié, il est important de contrôler ses droits d’accès aux différentes fonctionnalités de l’application. Cela peut être géré en attribuant des rôles ou des permissions aux utilisateurs et en définissant des politiques d’autorisation.

-

Gestion des profils : Les utilisateurs peuvent avoir différents profils avec des niveaux d’accès différents. Par exemple, un administrateur aura accès à toutes les fonctionnalités de l’application, tandis qu’un utilisateur standard peut avoir un accès limité. La gestion des profils implique de définir ces différents niveaux d’accès et de les attribuer aux utilisateurs en fonction de leurs besoins.

-

-

Sécurité :

La sécurité de la base de données et des données des utilisateurs est d’une importance capitale. Cela implique la mise en œuvre de mesures telles que le cryptage des données sensibles, la protection contre les attaques par injection SQL, la mise en place de pare-feu, etc. -

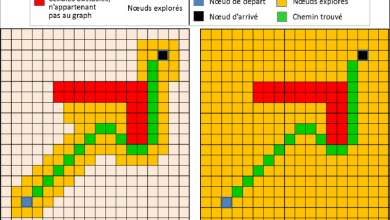

Optimisation des performances :

Pour garantir des temps de réponse rapides et une expérience utilisateur fluide, il est essentiel d’optimiser les performances de la base de données. Cela peut être réalisé en utilisant des index judicieusement, en optimisant les requêtes, en mettant en cache les données fréquemment utilisées, etc. -

Migration et évolutivité :

À mesure que l’application évolue et que le nombre d’utilisateurs augmente, il peut être nécessaire de migrer vers une solution de base de données plus évolutive. Cela peut impliquer des opérations de migration de données et des ajustements dans l’architecture de la base de données pour répondre aux nouvelles exigences.

En résumé, la construction et la gestion de bases de données dans une application web nécessitent une planification minutieuse, une compréhension des besoins de l’application et une attention particulière à la sécurité et aux performances. En suivant une approche méthodique et en utilisant les bonnes pratiques, il est possible de créer une base de données robuste et efficace qui répond aux besoins de l’application et de ses utilisateurs.

Plus de connaissances

Pour approfondir davantage notre compréhension de la construction des bases de données et de la gestion des utilisateurs dans une application web, explorons quelques concepts et techniques spécifiques qui peuvent être impliqués dans ce processus :

-

Normalisation de la base de données : La normalisation est un processus visant à organiser les données d’une manière qui réduit la redondance et l’anomalie, assurant ainsi l’intégrité des données. Cela implique de diviser les données en plusieurs tables et de définir des relations entre elles pour éviter la duplication des données.

-

Dénormalisation : Bien que la normalisation soit généralement recommandée pour maintenir la cohérence des données, dans certains cas, la dénormalisation peut être utilisée pour améliorer les performances en regroupant des données fréquemment utilisées dans une seule table.

-

Transactions et gestion de la concurrence : Les transactions sont des opérations qui doivent être exécutées de manière atomique, c’est-à-dire de manière à ce qu’elles soient soit toutes exécutées avec succès, soit aucune. La gestion de la concurrence est importante pour garantir que les opérations effectuées par plusieurs utilisateurs simultanément ne conduisent pas à des résultats incohérents ou à des conflits.

-

Réplication de base de données : La réplication consiste à maintenir plusieurs copies synchronisées d’une base de données afin d’améliorer la disponibilité et la redondance des données. Cela peut être utile pour répartir la charge de lecture entre plusieurs serveurs ou pour assurer la disponibilité en cas de défaillance d’un serveur.

-

Partitionnement de la base de données : Le partitionnement consiste à diviser une grande table de base de données en plusieurs parties appelées partitions, généralement basées sur des critères tels que la valeur d’une colonne. Cela peut améliorer les performances en répartissant les données sur plusieurs disques ou serveurs.

-

Sécurité au niveau des données : En plus des mesures de sécurité au niveau de l’application, il est important de mettre en place des mesures de sécurité au niveau des données pour protéger les informations sensibles. Cela peut inclure le cryptage des données sensibles, la restriction des accès en fonction des rôles et des permissions, ainsi que la surveillance des activités suspectes.

-

Sauvegarde et récupération : Mettre en place des stratégies de sauvegarde régulières est essentiel pour prévenir la perte de données en cas de sinistre ou de défaillance matérielle. De plus, des plans de récupération doivent être élaborés pour restaurer rapidement les données en cas de besoin.

-

Analytique et reporting : En plus de stocker les données opérationnelles, les bases de données peuvent également être utilisées pour l’analytique et le reporting. Cela implique la création de requêtes complexes pour extraire des insights à partir des données et la génération de rapports pour visualiser ces insights de manière significative.

En intégrant ces concepts et techniques dans la conception et la gestion des bases de données d’une application web, il est possible de créer un système robuste, sécurisé et évolutif qui répond aux besoins des utilisateurs tout en offrant des performances optimales. Cependant, il est important de garder à l’esprit que chaque application est unique et que les solutions doivent être adaptées en fonction des exigences spécifiques du projet.