La conception des bases de données est une étape cruciale dans le développement de systèmes informatiques, visant à organiser et structurer les données de manière efficace. Les bases de données sont omniprésentes dans divers domaines tels que la gestion d’entreprise, les applications web, la recherche scientifique, etc. Les concepteurs de bases de données adoptent diverses méthodologies et pratiques pour créer des schémas de données cohérents et optimisés. Dans cette réponse, nous explorerons quelques exemples pratiques de conception de bases de données, en mettant l’accent sur des scénarios concrets.

-

Système de Gestion de Bibliothèque:

Imaginons la conception d’une base de données pour un système de gestion de bibliothèque. Dans ce contexte, nous aurions des entités telles que « Livres », « Membres », « Emprunts » et « Auteurs ». Chaque entité aurait des attributs spécifiques. Par exemple, l’entité « Livres » pourrait avoir des attributs tels que « Titre », « Auteur », « Genre » et « Disponibilité ». Les emprunts seraient associés aux membres avec des informations telles que la date d’emprunt et la date de retour prévue. -

Système de Gestion d’Inventaire:

Prenons l’exemple d’une entreprise de vente au détail qui gère son inventaire à l’aide d’une base de données. Les entités pourraient inclure « Produits », « Fournisseurs » et « Commandes ». Chaque produit aurait des attributs tels que « Nom », « Prix », « Quantité en stock », tandis que les fournisseurs auraient des détails tels que « Nom » et « Coordonnées ». Les commandes seraient liées à la fois aux produits et aux fournisseurs, enregistrant les détails de la transaction. -

Système de Gestion des Ressources Humaines:

Dans le cadre de la gestion des ressources humaines, la conception de la base de données inclurait des entités telles que « Employés », « Départements » et « Salaires ». Chaque employé aurait des attributs comme « Nom », « Poste », « Date d’embauche » et « Salaire ». Les départements seraient liés aux employés, et les informations sur les salaires seraient gérées pour chaque employé. -

Application de Médias Sociaux:

Pour une application de médias sociaux, les entités pourraient comprendre « Utilisateurs », « Publications », « Amis » et « Commentaires ». Chaque utilisateur aurait des attributs comme « Nom d’utilisateur », « Mot de passe », tandis que les publications auraient des détails tels que « Contenu », « Date de publication » et « Likes ». Les relations entre les utilisateurs seraient gérées par l’entité « Amis », et les commentaires seraient associés aux publications. -

Système de Gestion d’Hôpital:

Envisageons la conception d’une base de données pour un système de gestion d’hôpital. Les entités pourraient inclure « Patients », « Médecins », « Rendez-vous » et « Dossiers Médicaux ». Chaque patient aurait des attributs comme « Nom », « Date de naissance » et « Numéro de dossier médical ». Les rendez-vous seraient associés à la fois aux patients et aux médecins, enregistrant les détails de la consultation.

Dans tous ces exemples, la conception des bases de données suit généralement des principes tels que la normalisation pour éliminer les redondances et assurer l’intégrité des données. Les relations entre les entités sont définies à l’aide de clés primaires et étrangères, assurant la cohérence et la facilité de gestion. De plus, l’utilisation de vues peut être envisagée pour simplifier l’accès à des informations spécifiques sans compromettre la structure globale de la base de données.

Il convient également de mentionner l’importance des requêtes SQL dans l’exploitation des bases de données. Ces requêtes permettent d’interagir avec les données stockées, d’effectuer des opérations de recherche, de mise à jour, d’insertion et de suppression. Elles sont essentielles pour exploiter pleinement le potentiel des bases de données et garantir une utilisation efficace des informations stockées.

En conclusion, la conception de bases de données est une discipline complexe et cruciale dans le domaine de l’informatique. Les exemples pratiques mentionnés ci-dessus illustrent comment les principes de conception de bases de données peuvent être appliqués dans des contextes variés, de la gestion d’inventaire à la gestion des ressources humaines. Chaque système nécessite une approche personnalisée pour répondre aux besoins spécifiques de l’application, garantissant ainsi une gestion efficace des données et une performance optimale du système.

Plus de connaissances

En approfondissant notre exploration du domaine complexe de la conception des bases de données, nous pouvons aborder plusieurs aspects cruciaux qui contribuent à la création de systèmes robustes et efficaces. L’architecture d’une base de données repose souvent sur des modèles conceptuels, tels que le modèle entité-relation (MER), qui offre une représentation visuelle des entités et de leurs relations dans le monde réel.

-

Modélisation Entité-Relation (MER):

La modélisation MER est un outil puissant dans la conception des bases de données. Elle permet de représenter graphiquement les entités (objets ou concepts) et les relations entre ces entités. Les entités sont généralement des objets tangibles tels que « Personne », « Produit » ou « Commande », tandis que les relations définissent les liens entre ces entités, comme « Achète », « Travaille pour » ou « Appartient à ».Par exemple, dans un contexte d’inventaire, l’entité « Produit » pourrait avoir une relation avec l’entité « Fournisseur », établissant ainsi un lien entre les produits disponibles et leurs sources. Cette représentation visuelle facilite la compréhension des structures complexes de données et guide le processus de normalisation.

-

Normalisation:

La normalisation est un principe fondamental dans la conception des bases de données, visant à réduire les redondances et à garantir l’intégrité des données. Elle consiste à organiser les données de manière à minimiser la duplication tout en maintenant une structure logique. Les formes normales, de la première à la cinquième, définissent des règles strictes pour atteindre cet objectif.Par exemple, en normalisant une base de données d’inventaire, on pourrait séparer les informations sur les fournisseurs dans une table distincte pour éviter la répétition des données du fournisseur pour chaque produit. Cela améliore l’efficacité de la gestion des mises à jour et des modifications tout en réduisant le risque d’incohérences.

-

Clés Primaires et Étrangères:

Les clés primaires et étrangères sont des concepts clés dans la modélisation des bases de données. Une clé primaire est une colonne qui identifie de manière unique chaque enregistrement dans une table. Une clé étrangère, quant à elle, est une colonne qui établit une relation entre deux tables, en reliant la clé primaire d’une table à la clé étrangère d’une autre.Prenons l’exemple d’une base de données de bibliothèque. Chaque livre pourrait avoir un identifiant unique (clé primaire) tandis que la table des emprunts aurait une clé étrangère reliant l’emprunt au livre spécifique emprunté. Cette structure permet une gestion efficace des relations entre les entités.

-

Requêtes SQL et Procédures Stockées:

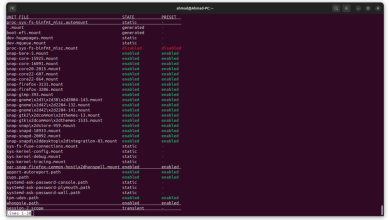

Structured Query Language (SQL) est un langage de programmation essentiel pour interagir avec les bases de données relationnelles. Les requêtes SQL permettent d’extraire, d’insérer, de mettre à jour et de supprimer des données. Elles offrent une flexibilité considérable pour manipuler les informations stockées.Les procédures stockées, d’autre part, sont des séquences d’instructions SQL regroupées sous un nom spécifique et stockées dans la base de données. Elles facilitent la réutilisation du code, améliorent la sécurité et optimisent les performances. Par exemple, une procédure stockée pourrait être créée pour calculer le total des ventes d’un produit spécifique sur une période donnée.

-

Contraintes d’Intégrité:

Les contraintes d’intégrité garantissent la cohérence des données en imposant des règles sur les opérations qui peuvent être effectuées dans la base de données. Les principales contraintes incluent les contraintes d’unicité, de vérification et de référence.Dans le contexte d’une base de données de ressources humaines, une contrainte d’unicité pourrait être appliquée sur le numéro d’identification de l’employé pour éviter les doublons. Les contraintes de référence assureraient que chaque département répertorié dans une table est lié à un département existant.

-

Optimisation des Performances:

L’optimisation des performances est un aspect crucial de la conception des bases de données, surtout lorsque les volumes de données sont importants. Des techniques telles que l’indexation, la partitioning et la dénormalisation peuvent être utilisées pour améliorer la vitesse d’accès aux données.Par exemple, dans un système de gestion d’inventaire, l’indexation sur la colonne « Nom du Produit » faciliterait la recherche rapide de produits spécifiques. La partitioning pourrait être utilisée pour gérer efficacement les données historiques, tandis que la dénormalisation pourrait être appliquée pour réduire les jointures coûteuses dans certaines requêtes.

-

Sécurité des Bases de Données:

La sécurité des bases de données est une préoccupation majeure. Les mesures de sécurité comprennent l’authentification, l’autorisation, le cryptage des données sensibles et la gestion des journaux d’audit. Il est essentiel de définir des rôles d’utilisateur appropriés pour contrôler l’accès aux données sensibles.Par exemple, dans un système de gestion hospitalière, seuls les professionnels de la santé autorisés devraient avoir accès aux dossiers médicaux des patients. Les mécanismes de cryptage garantiraient la confidentialité des informations médicales.

En conclusion, la conception des bases de données est un processus complexe et multidimensionnel. En utilisant des outils tels que la modélisation entité-relation, la normalisation, les clés primaires et étrangères, les requêtes SQL et les procédures stockées, les concepteurs de bases de données peuvent créer des systèmes robustes, optimisés et sécurisés. L’application judicieuse de ces principes garantit une gestion efficace des données, contribuant ainsi au succès et à la performance des applications informatiques modernes.