Certbot, développé par l’Electronic Frontier Foundation (EFF), est un outil largement utilisé pour obtenir et renouveler des certificats SSL/TLS gratuitement grâce au projet Let’s Encrypt. Ces certificats SSL sont cruciaux pour sécuriser les communications sur le web, assurant ainsi la confidentialité et l’intégrité des données échangées entre un utilisateur et un serveur. Sur Debian 10, l’utilisation du mode Certbot autonome est une méthode courante pour déployer ces certificats.

La première étape consiste à installer Certbot sur votre système Debian 10. Vous pouvez le faire en utilisant le gestionnaire de paquets APT, qui est l’outil de gestion de paquets par défaut sur Debian. Ouvrez votre terminal et exécutez la commande suivante avec les privilèges administratifs :

bashsudo apt update sudo apt install certbot

Une fois Certbot installé, vous pouvez l’utiliser pour obtenir un certificat SSL pour votre domaine. Pour cela, vous devez exécuter une commande spécifique qui utilise le mode autonome. Le mode autonome est particulièrement adapté lorsque Certbot doit temporairement prendre le contrôle du serveur web pour valider la demande de certificat.

La commande ressemble à ceci :

bashsudo certbot certonly --standalone -d votredomaine.com

Assurez-vous de remplacer « votredomaine.com » par le nom de domaine réel pour lequel vous souhaitez obtenir un certificat. La première fois que vous exécutez cette commande, Certbot vous guidera tout au long du processus, vous demandant des informations spécifiques, telles que votre adresse e-mail et votre accord pour les conditions d’utilisation de Let’s Encrypt.

Une fois que vous avez fourni ces informations, Certbot tentera de prouver que vous avez le contrôle du domaine en demandant au serveur Let’s Encrypt de contacter votre serveur web sur le port 80. Assurez-vous que le port 80 est ouvert et accessible depuis l’extérieur, sinon le processus de validation échouera.

Une fois la validation réussie, Certbot générera les clés et certificats nécessaires, les plaçant dans un répertoire spécifique sur votre serveur. Ces fichiers sont généralement situés dans le répertoire « /etc/letsencrypt/live/votredomaine.com/ ».

Maintenant que vous avez obtenu avec succès votre certificat SSL, vous pouvez le configurer dans votre serveur web pour sécuriser les connexions. La configuration peut varier en fonction du serveur web que vous utilisez, que ce soit Apache, Nginx, ou autre.

Pour Apache, vous pouvez utiliser la commande suivante pour activer le support SSL et configurer les fichiers de certificats :

bashsudo a2enmod ssl sudo a2ensite default-ssl sudo systemctl restart apache2

Pour Nginx, vous pouvez modifier le fichier de configuration du site pour inclure les informations du certificat :

bashserver {

listen 443 ssl;

server_name votredomaine.com;

ssl_certificate /etc/letsencrypt/live/votredomaine.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/votredomaine.com/privkey.pem;

include /etc/nginx/snippets/ssl-params.conf;

# ... autres configurations ...

}

N’oubliez pas de redémarrer votre serveur web après avoir apporté ces modifications.

Il est également essentiel de configurer un mécanisme de renouvellement automatique pour vos certificats SSL, car ils ont une durée de validité limitée. Certbot propose un service de timer qui effectue cette tâche automatiquement. Vous pouvez activer ce service en exécutant la commande suivante :

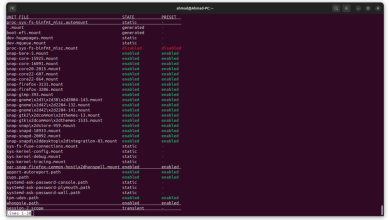

bashsudo systemctl enable certbot.timer

Cela s’assurera que vos certificats sont renouvelés automatiquement avant leur expiration.

En résumé, l’utilisation du mode Certbot autonome sur Debian 10 pour obtenir des certificats SSL de Let’s Encrypt est une procédure relativement simple. Assurez-vous de suivre attentivement les instructions et de configurer correctement votre serveur web pour utiliser ces certificats afin de garantir la sécurité de vos connexions web. En adoptant cette approche, vous bénéficiez de la sécurisation des communications sur votre site, renforçant ainsi la confiance des utilisateurs et protégeant les données sensibles échangées.

Plus de connaissances

Lorsque vous utilisez Certbot en mode autonome pour obtenir des certificats SSL de Let’s Encrypt sur Debian 10, il est important de comprendre en détail les différentes étapes et configurations impliquées dans ce processus.

-

Installation de Certbot :

La première étape consiste à installer Certbot sur votre système Debian 10 en utilisant le gestionnaire de paquets APT. Cette procédure garantit que vous disposez de la version la plus récente de Certbot.bashsudo apt update sudo apt install certbotCette installation vous permet d’accéder à la puissance de Certbot pour obtenir et gérer vos certificats SSL.

-

Commande Certbot pour le mode autonome :

Une fois Certbot installé, vous pouvez utiliser le mode autonome pour obtenir un certificat. La commande typique ressemble à ceci :bashsudo certbot certonly --standalone -d votredomaine.comCette commande indique à Certbot d’utiliser le mode autonome et de spécifier le domaine pour lequel vous souhaitez obtenir un certificat. Assurez-vous que le port 80 est accessible pour permettre à Let’s Encrypt de valider votre demande.

-

Validation du Contrôle de Domaine :

Let’s Encrypt utilise le protocole ACME (Automated Certificate Management Environment) pour vérifier que vous avez le contrôle du domaine pour lequel vous demandez un certificat. Pendant ce processus, Certbot temporairement arrête votre serveur web (Apache, Nginx, etc.) pour répondre aux requêtes de validation de Let’s Encrypt. Assurez-vous que votre serveur web est configuré pour permettre cette interruption temporaire. -

Gestion des Certificats Générés :

Une fois la validation réussie, Certbot génère les fichiers de certificats et clés nécessaires dans le répertoire spécifique de Let’s Encrypt. Ces fichiers sont généralement situés dans « /etc/letsencrypt/live/votredomaine.com/ ».cert.pem: Certificat public.privkey.pem: Clé privée associée au certificat.fullchain.pem: Certificat combiné avec le certificat intermédiaire.

Ces fichiers sont essentiels pour configurer votre serveur web afin qu’il utilise le certificat SSL pour les connexions sécurisées.

-

Configuration du Serveur Web :

Selon le serveur web que vous utilisez (Apache, Nginx, etc.), vous devez configurer les fichiers de configuration pour utiliser les certificats SSL nouvellement générés. Assurez-vous de spécifier les bons chemins vers les fichiers de certificats dans la configuration du serveur web.-

Pour Apache, activez le module SSL et le site par défaut pour SSL.

bashsudo a2enmod ssl sudo a2ensite default-ssl sudo systemctl restart apache2 -

Pour Nginx, modifiez le fichier de configuration du site pour inclure les informations du certificat.

bashserver { listen 443 ssl; server_name votredomaine.com; ssl_certificate /etc/letsencrypt/live/votredomaine.com/fullchain.pem; ssl_certificate_key /etc/letsencrypt/live/votredomaine.com/privkey.pem; include /etc/nginx/snippets/ssl-params.conf; # ... autres configurations ... }

Ces configurations permettent à votre serveur web de prendre en charge les connexions sécurisées via SSL.

-

-

Renouvellement Automatique des Certificats :

Les certificats SSL de Let’s Encrypt ont une durée de validité de 90 jours. Il est crucial de mettre en place un mécanisme de renouvellement automatique pour éviter toute interruption du service. Certbot propose un service de timer qui effectue cette tâche de manière automatique.bashsudo systemctl enable certbot.timerCela garantit que vos certificats sont renouvelés avant leur expiration, maintenant ainsi la sécurité de votre site.

En conclusion, l’utilisation du mode autonome de Certbot sur Debian 10 pour obtenir des certificats SSL de Let’s Encrypt est une procédure détaillée qui implique l’installation de Certbot, la configuration du mode autonome, la validation du contrôle de domaine, la gestion des certificats générés, la configuration du serveur web, et enfin, la mise en place du renouvellement automatique. En suivant ces étapes, vous pouvez garantir la sécurisation efficace de vos connexions web avec des certificats SSL fiables et régulièrement mis à jour.