La gestion efficace des utilisateurs sur un serveur Ubuntu constitue un aspect crucial de la sécurité et de la protection des données. Comprendre les fondamentaux de la gestion des utilisateurs permet de créer un environnement sécurisé et bien administré. Dans cet exposé, nous explorerons les principales pratiques liées à l’administration des utilisateurs sur les serveurs Ubuntu.

Tout d’abord, il convient de souligner que sur un système Ubuntu, chaque utilisateur est identifié par un nom d’utilisateur (username) et est associé à un identifiant d’utilisateur unique (UID). Les informations relatives aux utilisateurs sont stockées dans le fichier « /etc/passwd ». La gestion des utilisateurs s’effectue principalement à travers des commandes en ligne ou des outils graphiques, offrant une flexibilité dans l’administration du système.

L’ajout d’un nouvel utilisateur est une étape fondamentale. Cela se fait généralement à l’aide de la commande « adduser ». Lors de la création d’un utilisateur, le système attribue automatiquement un UID unique, crée un répertoire personnel pour l’utilisateur dans « /home », et lui attribue un shell par défaut. Une pratique recommandée consiste à attribuer des mots de passe forts lors de la création des comptes utilisateur pour renforcer la sécurité globale.

La modification des informations utilisateur se fait avec la commande « usermod ». Cela inclut la possibilité de changer le nom d’utilisateur, l’UID, le répertoire personnel et le shell associé. Il est essentiel de mettre à jour ces informations en cas de changements dans l’environnement utilisateur.

La suppression d’utilisateurs est une opération délicate. La commande « deluser » permet de supprimer un utilisateur tout en laissant la possibilité de conserver ou supprimer son répertoire personnel. La suppression d’un utilisateur doit être effectuée avec précaution pour éviter toute perte accidentelle de données.

La gestion des groupes d’utilisateurs est également un aspect important de l’administration système. Un groupe est un ensemble d’utilisateurs partageant des permissions communes. La commande « addgroup » permet de créer un nouveau groupe, tandis que « delgroup » permet de le supprimer. Pour ajouter un utilisateur à un groupe existant, on utilise la commande « adduser

Les droits d’administration, souvent accordés au travers du groupe « sudo », permettent à un utilisateur d’exécuter des commandes avec des privilèges élevés. L’ajout d’un utilisateur au groupe « sudo » se fait en le rajoutant au fichier « /etc/sudoers ». Cela peut être réalisé avec la commande « usermod -aG sudo

La gestion des permissions des fichiers est une composante cruciale de la sécurité. Le système de fichiers Linux utilise un modèle de permissions basé sur les utilisateurs (owner), les groupes, et les autres (others). La commande « chmod » permet de modifier ces permissions en fonction des besoins de sécurité spécifiques.

Un autre aspect essentiel de la sécurité est la gestion des clés SSH. Les clés SSH permettent une authentification sécurisée sans avoir besoin de mots de passe. Les clés publiques sont ajoutées au fichier « ~/.ssh/authorized_keys » de l’utilisateur distant. Ceci élimine la nécessité de saisir un mot de passe à chaque connexion, améliorant la sécurité et la commodité.

L’utilisation de la commande « passwd » permet de modifier le mot de passe d’un utilisateur. Il est recommandé de définir des politiques de mot de passe strictes pour renforcer la sécurité. Ces politiques peuvent inclure des exigences telles que la longueur minimale du mot de passe, l’utilisation de caractères spéciaux, et la nécessité de changements périodiques.

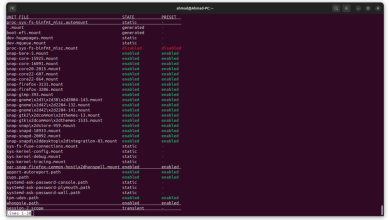

La journalisation et la surveillance des activités des utilisateurs sont des pratiques essentielles pour détecter les activités suspectes. Les fichiers journaux, situés dans « /var/log », enregistrent diverses informations, y compris les connexions réussies et échouées, les modifications apportées aux fichiers, et d’autres activités système. L’utilisation d’outils comme « journalctl » permet de consulter ces journaux de manière efficace.

En conclusion, la gestion des utilisateurs sur les serveurs Ubuntu est un aspect central de l’administration système. Une approche méthodique de la création, de la modification et de la suppression des comptes utilisateur, associée à la gestion des groupes, des permissions et des clés SSH, contribue à établir un environnement sécurisé. La vigilance continue, notamment en matière de journalisation et de surveillance, est indispensable pour maintenir un niveau élevé de sécurité sur les serveurs Ubuntu.

Plus de connaissances

Dans le contexte de la gestion des utilisateurs sur les serveurs Ubuntu, il est essentiel d’approfondir certains aspects pour garantir une compréhension exhaustive. Parlons tout d’abord de la notion d’authentification et des mécanismes associés.

L’authentification sur un système Ubuntu peut se faire à l’aide de plusieurs méthodes, dont les plus courantes sont le nom d’utilisateur et le mot de passe. Cependant, une méthode plus sécurisée consiste à utiliser des clés SSH pour l’authentification. Les clés SSH reposent sur une paire de clés, une clé privée stockée sur le client et une clé publique déposée sur le serveur. Ce mécanisme renforce la sécurité en éliminant le besoin de mots de passe, tout en simplifiant les processus d’authentification.

Il est également pertinent de discuter des groupes système et des groupes d’utilisateurs. Les groupes système sont créés automatiquement lors de l’installation d’Ubuntu et sont associés à des services spécifiques. Ils sont utilisés pour déléguer des permissions spécifiques liées à ces services. À l’inverse, les groupes d’utilisateurs sont créés par les administrateurs pour regrouper des utilisateurs avec des besoins d’accès similaires. Cette approche facilite la gestion des permissions en attribuant des droits à des groupes plutôt qu’à des utilisateurs individuels.

En matière de gestion des droits d’accès, il convient de se pencher sur la commande « chown ». Cette commande permet de modifier le propriétaire d’un fichier ou d’un répertoire. La syntaxe typique est « sudo chown

En parlant de droits d’accès, la commande « chgrp » mérite également une mention. Cette commande permet de changer le groupe propriétaire d’un fichier ou d’un répertoire. L’usage judicieux de « chown » et « chgrp » est crucial pour maintenir une politique de sécurité cohérente sur le système.

Un aspect souvent négligé de la sécurité des utilisateurs est la gestion des sessions. Les sessions utilisateur peuvent être surveillées et gérées à l’aide d’outils tels que « tmux » ou « screen ». Ces outils permettent aux utilisateurs de créer des sessions persistantes, de détacher et de réattacher des sessions en cours d’utilisation, offrant ainsi une expérience utilisateur plus flexible tout en garantissant la disponibilité des applications et des processus.

L’exploitation de la politique de mot de passe est également une étape cruciale pour renforcer la sécurité. En éditant le fichier « /etc/security/pwquality.conf », les administrateurs peuvent définir des règles strictes pour les mots de passe, telles que la longueur minimale, l’utilisation de caractères spéciaux, et l’expiration périodique des mots de passe. Ces politiques renforcent la sécurité en réduisant les risques liés à l’utilisation de mots de passe faibles ou compromis.

Une autre couche de sécurité peut être ajoutée en configurant des systèmes de surveillance, tels que « Fail2Ban ». Ce logiciel analyse les journaux d’authentification et bloque automatiquement les adresses IP ayant tenté un nombre défini de connexions infructueuses. Ceci constitue une mesure préventive essentielle contre les attaques par force brute.

En ce qui concerne la gestion des comptes utilisateurs, l’utilisation de la commande « userdel » avec l’option « -r » permet de supprimer un utilisateur ainsi que son répertoire personnel. Ceci garantit une suppression complète du compte, y compris toutes les données associées. Néanmoins, il est recommandé de sauvegarder les données importantes avant de supprimer un compte.

Il est également utile d’explorer les mécanismes de sauvegarde et de restauration des utilisateurs. La commande « rsync » peut être employée pour effectuer des sauvegardes régulières des répertoires utilisateur, offrant une protection contre la perte de données accidentelle. En cas de besoin de restauration, ces sauvegardes peuvent être utilisées pour récupérer les données utilisateur.

Enfin, il est essentiel de souligner l’importance de la documentation et de la traçabilité dans la gestion des utilisateurs. La tenue de registres détaillés, notamment des changements apportés aux comptes utilisateurs, aux groupes et aux permissions, facilite la compréhension et le suivi des actions administratives. Ceci s’avère particulièrement crucial dans les environnements où plusieurs administrateurs interviennent sur le même système.

En conclusion, la gestion des utilisateurs sur les serveurs Ubuntu s’étend bien au-delà de la simple création et suppression de comptes. Elle englobe des aspects tels que l’authentification sécurisée, la gestion des clés SSH, la configuration des droits d’accès, la mise en place de politiques de mot de passe robustes, la surveillance des sessions et des activités, ainsi que la sauvegarde et la restauration des données utilisateur. Une approche holistique de ces pratiques contribue à établir un environnement sécurisé et bien administré, conformément aux meilleures pratiques en matière de sécurité informatique.